fickling

Fickling 是一款专为 Python pickle 序列化文件设计的反编译器、静态分析器及字节码重写工具。它主要解决了 AI 与机器学习领域中广泛存在的安全隐患:由于 pickle 格式在加载时可能自动执行恶意代码,攻击者常利用伪造的模型文件(如 PyTorch 权重)窃取数据或控制服务器。

Fickling 通过挂钩(hook)Python 的 pickle 模块,在文件加载前自动拦截并检查其导入行为。它内置了针对主流机器学习库的安全白名单机制,一旦检测到试图调用非授权模块的恶意指令,便会立即阻断加载过程并抛出异常,从而有效防止任意代码执行。此外,它还支持将混淆的 pickle 字节码还原为可读的 Python 代码,帮助安全研究人员逆向分析潜在的威胁逻辑。

这款工具非常适合 AI 工程师、数据安全研究员以及需要部署第三方模型的开发者使用。无论是作为命令行工具进行批量扫描,还是作为库集成到生产环境中实现运行时防护,Fickling 都能提供灵活且强大的支持。其独特的亮点在于不仅能“防御”,还能“透视”文件内部逻辑,甚至支持创建用于测试的复杂多态文件,是构建可信 AI 基础设施的重要帮手。

使用场景

某 AI 初创团队在从公开社区下载预训练 PyTorch 模型进行微调时,面临未知的代码执行风险。

没有 fickling 时

- 加载

.pt或.pkl模型文件如同“开盲盒”,无法预判文件中是否隐藏了恶意导入(如os.system)以窃取服务器数据。 - 安全审计只能依赖人工反编译字节码,面对复杂的混淆代码效率极低,且极易遗漏深层逻辑漏洞。

- 一旦误加载恶意模型,攻击者可直接获得服务器最高权限,导致整个训练环境被植入后门或勒索软件。

- 缺乏运行时防护机制,无法在模型加载的瞬间自动拦截危险操作,防御完全滞后于攻击。

使用 fickling 后

- 通过

activate_safe_ml_environment自动激活白名单机制,仅允许安全的机器学习库导入,从源头阻断非法代码执行。 - 利用静态分析功能快速反编译并可视化 pickle 字节码,让隐藏的恶意逻辑无所遁形,审计效率提升数倍。

- 集成

always_check_safety后,任何尝试加载包含可疑指令的文件都会立即抛出UnsafeFileError异常,实现毫秒级拦截。 - 支持自定义可信导入列表,在确保核心安全的前提下,灵活适配团队特定的业务依赖,兼顾安全与开发效率。

fickling 将被动的事后补救转变为主动的运行时免疫,为 AI 模型的供应链安全构建了坚实的防火墙。

运行环境要求

未说明

未说明

快速开始

Fickling

Fickling 是一个针对 Python pickle 对象序列化的反编译器、静态分析工具和字节码重写器。你可以使用 Fickling 来检测、分析、逆向工程,甚至创建恶意的 pickle 或基于 pickle 的文件,包括 PyTorch 文件。

Fickling 既可以作为 Python 库 使用,也可以作为 命令行工具 使用。

安装

Fickling 已在 Python 3.9 到 Python 3.13 上进行了测试,且依赖非常少。库和命令行工具都可以通过 pip 或 uv 进行安装:

# 使用 pip

python -m pip install fickling

# 使用 uv

uv pip install fickling

PyTorch 是 Fickling 的可选依赖。因此,为了使用 Fickling 的 pytorch 和 polyglot 模块,你需要运行以下命令:

# 使用 pip

python -m pip install fickling[torch]

# 使用 uv

uv pip install fickling[torch]

保护 AI/ML 环境

Fickling 可以通过自动扫描模型中包含的 pickle 文件来帮助保护 AI/ML 代码库。Fickling 会钩住 pickle 模块,并在加载模型时验证导入的模块。它只会检查这些导入是否来自被认为是安全的 ML 库的白名单,而阻止包含其他导入的文件。

要启用 Fickling 的安全检查,只需在你的程序中,在加载任何 AI/ML 模型之前运行以下代码一次:

import fickling

# 这会在 pickle 上设置全局钩子

fickling.hook.activate_safe_ml_environment()

要移除保护措施:

fickling.hook.deactivate_safe_ml_environment()

你使用的模型可能包含 Fickling 不允许的导入。如果你仍然想加载该模型,可以使用 also_allow 参数为你的特定用例添加额外的允许导入:

fickling.hook.activate_safe_ml_environment(also_allow=[

"some.import",

"another.allowed.import",

])

重要提示:你应始终确保手动添加的导入是安全的,不会使攻击者能够执行任意代码。如果你不确定如何操作,可以在 Fickling 的 GitHub 仓库中提交一个问题,说明相关的导入或模型,我们的团队将对其进行审查,并在可能的情况下将其加入白名单。

通用恶意文件检测

Fickling 可以无缝集成到你的代码库中,以便在运行时检测并阻止恶意文件的加载。

下面我们展示了使用 Fickling 对 pickle 文件强制执行安全检查的不同方式。在底层,它会钩住 pickle 库以添加安全检查,从而使得加载 pickle 文件时,如果检测到恶意内容,就会抛出 UnsafeFileError 异常。

方案 1(推荐):检查所有加载的 pickle 文件的安全性

# 这会在每次使用 pickle 进行反序列化时强制执行安全检查

fickling.always_check_safety()

# 尝试加载不安全的文件现在会抛出异常

with open("file.pkl", "rb") as f:

try:

pickle.load(f)

except fickling.UnsafeFileError:

print("不安全的文件!")

方案 2:使用上下文管理器

with fickling.check_safety():

# 在上下文管理器内加载的所有 pickle 文件都会被检查安全性

try:

with open("file.pkl", "rb") as f:

pickle.load(f)

except fickling.UnsafeFileError:

print("不安全的文件!")

# 在上下文管理器之外加载的文件不会被检查

pickle.load("file.pkl")

方案 3:检查并加载单个文件

# 使用 fickling.load() 替代 pickle.load() 来检查安全性并加载单个 pickle 文件

try:

fickling.load("file.pkl")

except fickling.UnsafeFileError as e:

print("不安全的文件!")

方案 4:仅检查 pickle 文件的安全性而不加载

# 在不加载的情况下对 pickle 文件进行安全检查

if not fickling.is_likely_safe("file.pkl"):

print("不安全的文件!")

访问安全分析结果

你可以从抛出的异常中获取 Fickling 安全分析的详细信息:

>>> try:

... fickling.load("unsafe.pkl")

... except fickling.UnsafeFileError as e:

... print(e.info)

{

"severity": "OVERTLY_MALICIOUS",

"analysis": "调用 `eval(b'[5, 6, 7, 8]')` 几乎可以肯定是一份恶意 pickle 文件的证据。变量 `_var0` 被赋值为 `eval(b'[5, 6, 7, 8]')`,但之后未被使用;这一点很可疑,表明这是一份恶意 pickle 文件",

"detailed_results": {

"AnalysisResult": {

"OvertlyBadEval": "eval(b'[5, 6, 7, 8]')",

"UnusedVariables": [

"_var0",

"eval(b'[5, 6, 7, 8]')"

]

}

}

}

如果你使用的是 Python 以外的语言,仍然可以使用 Fickling 的 CLI 来对 pickle 文件进行安全检查:

fickling --check-safety -p pickled.data

高级用法

跟踪 pickle 执行

Fickling 的 CLI 允许安全地跟踪 Pickle 虚拟机的执行过程,而无需执行任何恶意代码:

fickling --trace file.pkl

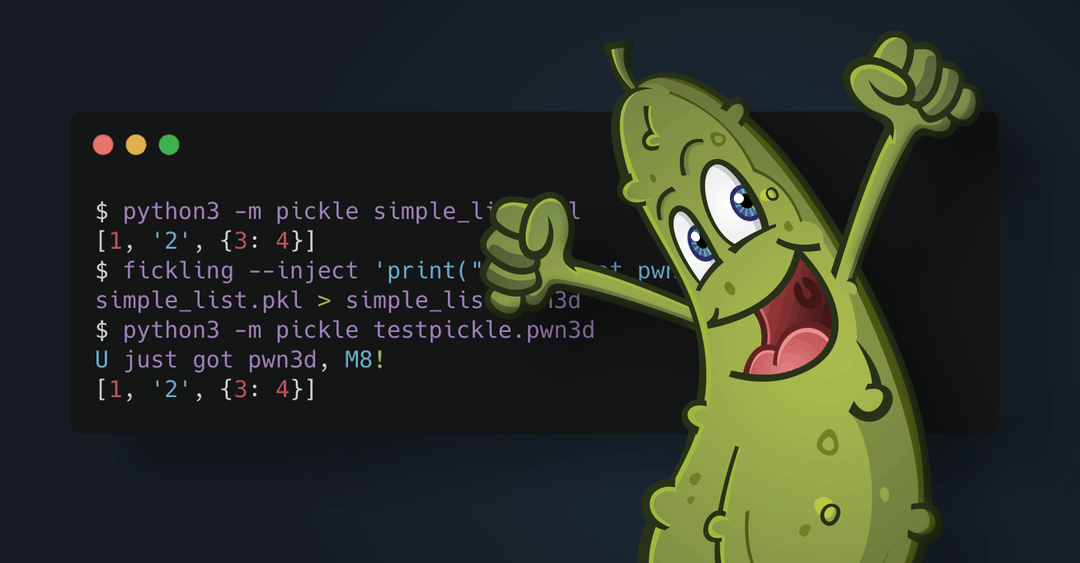

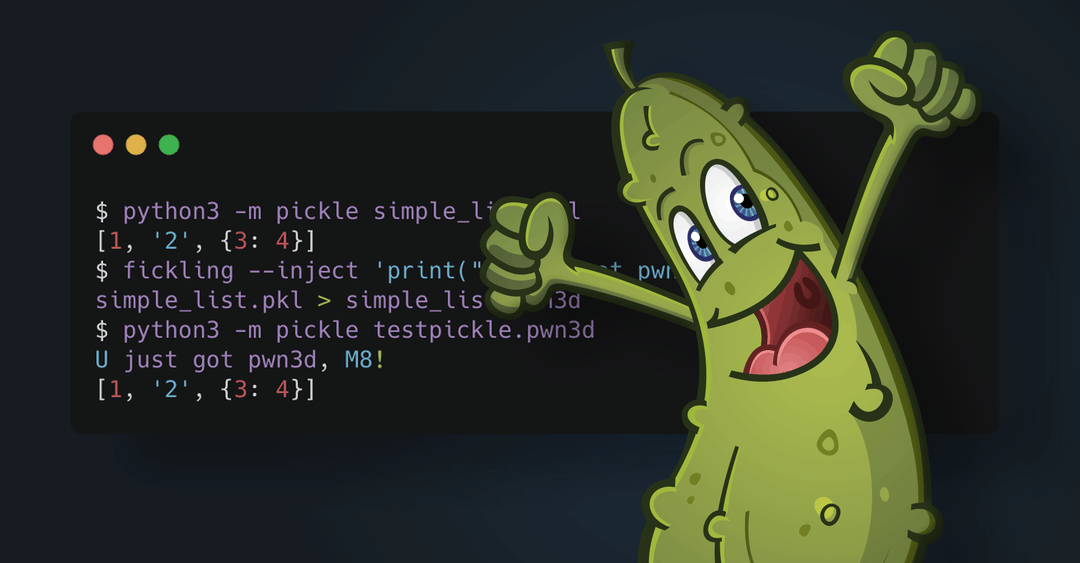

Pickle 代码注入

Fickling 允许在 pickle 文件中注入任意代码,这些代码将在每次加载文件时执行。

fickling --inject "print('Malicious')" file.pkl > malicious.pkl

Pickle 反编译

Fickling 可以用于反编译 pickle 文件,以便进一步分析。

>>> import ast, pickle

>>> from fickling.fickle import Pickled

>>> fickled_object = Pickled.load(pickle.dumps([1, 2, 3, 4]))

>>> print(ast.dump(fickled_object.ast, indent=4))

Module(

body=[

Assign(

targets=[

Name(id='result', ctx=Store())],

value=List(

elts=[

Constant(value=1),

Constant(value=2),

Constant(value=3),

Constant(value=4)],

ctx=Load()))],

type_ignores=[])

PyTorch 多格式文件

PyTorch 包含多种文件格式,可以用来创建多格式文件,即能够被正确解析为多种不同文件格式的文件。 Fickling 支持识别、检查和创建以下 PyTorch 文件格式的多格式文件:

- PyTorch v0.1.1:包含 sys_info、pickle、storages 和 tensors 的 tar 文件

- PyTorch v0.1.10:堆叠的 pickle 文件

- TorchScript v1.0:包含 model.json 的 ZIP 文件

- TorchScript v1.1:包含 model.json 和 attributes.pkl 的 ZIP 文件

- TorchScript v1.3:包含 data.pkl 和 constants.pkl 的 ZIP 文件

- TorchScript v1.4:包含 data.pkl、constants.pkl,并且版本号设置为 2 或更高(2 个 pickle 文件和一个文件夹)的 ZIP 文件

- PyTorch v1.3:包含 data.pkl 的 ZIP 文件

- PyTorch 模型归档格式[ZIP]:包含 Python 代码文件和 pickle 文件的 ZIP 文件

>> import torch

>> import torchvision.models as models

>> from fickling.pytorch import PyTorchModelWrapper

>> model = models.mobilenet_v2()

>> torch.save(model, "mobilenet.pth")

>> fickled_model = PyTorchModelWrapper("mobilenet.pth")

>> print(fickled_model.formats)

您的文件最有可能是这种格式: PyTorch v1.3

['PyTorch v1.3']

请查看 我们的示例,了解更多关于如何使用 Fickling 的信息!

更多信息

实际上,pickle 格式的 Python 对象是字节码,由 Python 内置的基于栈的虚拟机“Pickle Machine”来解释执行。Fickling 可以将这些 pickle 数据流反编译成人类可读的 Python 代码,当这些代码被执行时,会反序列化为原始的序列化对象。这是通过 Fickling 自定义实现的 PM 来实现的。Fickling 在处理潜在恶意文件时是安全的,因为它采用符号执行的方式运行代码,而不是直接执行。

作者并未对 Fickling 中的“F”赋予特定含义;它可以代表“fickle”(善变的),也可以是其他意思。解读其具体含义是一次个人的判断之旅,留给读者自行思考。

您可以在我们的 博客文章 以及 DEF CON AI Village 2021 演讲 中了解更多关于 Fickling 的信息。

联系方式

如果您想提交 bug 报告或功能请求,请使用我们的 issues 页面。 您也可以随时联系我们,或在 Empire Hacking 中寻求帮助,以使用或扩展 Fickling。

许可证

本工具由 Trail of Bits 开发。它根据 GNU Lesser General Public License v3.0 进行许可。 如果您希望获得条款的例外,请联系 [opensource@trailofbits.com]。

© 2021, Trail of Bits。

版本历史

v0.1.102026/03/13v0.1.92026/03/03v0.1.82026/02/21v0.1.72026/01/09v0.1.62025/12/15v0.1.52025/11/18v0.1.42025/07/07v0.1.32024/03/26v0.1.22024/01/29v0.1.12024/01/29v0.1.02024/01/26v0.0.82023/11/20v0.0.72023/10/11v0.0.62023/05/24v0.0.52023/05/19v0.0.42022/09/07v0.0.32022/01/11v0.0.22021/07/14v0.0.12021/03/08常见问题

相似工具推荐

openclaw

OpenClaw 是一款专为个人打造的本地化 AI 助手,旨在让你在自己的设备上拥有完全可控的智能伙伴。它打破了传统 AI 助手局限于特定网页或应用的束缚,能够直接接入你日常使用的各类通讯渠道,包括微信、WhatsApp、Telegram、Discord、iMessage 等数十种平台。无论你在哪个聊天软件中发送消息,OpenClaw 都能即时响应,甚至支持在 macOS、iOS 和 Android 设备上进行语音交互,并提供实时的画布渲染功能供你操控。 这款工具主要解决了用户对数据隐私、响应速度以及“始终在线”体验的需求。通过将 AI 部署在本地,用户无需依赖云端服务即可享受快速、私密的智能辅助,真正实现了“你的数据,你做主”。其独特的技术亮点在于强大的网关架构,将控制平面与核心助手分离,确保跨平台通信的流畅性与扩展性。 OpenClaw 非常适合希望构建个性化工作流的技术爱好者、开发者,以及注重隐私保护且不愿被单一生态绑定的普通用户。只要具备基础的终端操作能力(支持 macOS、Linux 及 Windows WSL2),即可通过简单的命令行引导完成部署。如果你渴望拥有一个懂你

stable-diffusion-webui

stable-diffusion-webui 是一个基于 Gradio 构建的网页版操作界面,旨在让用户能够轻松地在本地运行和使用强大的 Stable Diffusion 图像生成模型。它解决了原始模型依赖命令行、操作门槛高且功能分散的痛点,将复杂的 AI 绘图流程整合进一个直观易用的图形化平台。 无论是希望快速上手的普通创作者、需要精细控制画面细节的设计师,还是想要深入探索模型潜力的开发者与研究人员,都能从中获益。其核心亮点在于极高的功能丰富度:不仅支持文生图、图生图、局部重绘(Inpainting)和外绘(Outpainting)等基础模式,还独创了注意力机制调整、提示词矩阵、负向提示词以及“高清修复”等高级功能。此外,它内置了 GFPGAN 和 CodeFormer 等人脸修复工具,支持多种神经网络放大算法,并允许用户通过插件系统无限扩展能力。即使是显存有限的设备,stable-diffusion-webui 也提供了相应的优化选项,让高质量的 AI 艺术创作变得触手可及。

everything-claude-code

everything-claude-code 是一套专为 AI 编程助手(如 Claude Code、Codex、Cursor 等)打造的高性能优化系统。它不仅仅是一组配置文件,而是一个经过长期实战打磨的完整框架,旨在解决 AI 代理在实际开发中面临的效率低下、记忆丢失、安全隐患及缺乏持续学习能力等核心痛点。 通过引入技能模块化、直觉增强、记忆持久化机制以及内置的安全扫描功能,everything-claude-code 能显著提升 AI 在复杂任务中的表现,帮助开发者构建更稳定、更智能的生产级 AI 代理。其独特的“研究优先”开发理念和针对 Token 消耗的优化策略,使得模型响应更快、成本更低,同时有效防御潜在的攻击向量。 这套工具特别适合软件开发者、AI 研究人员以及希望深度定制 AI 工作流的技术团队使用。无论您是在构建大型代码库,还是需要 AI 协助进行安全审计与自动化测试,everything-claude-code 都能提供强大的底层支持。作为一个曾荣获 Anthropic 黑客大奖的开源项目,它融合了多语言支持与丰富的实战钩子(hooks),让 AI 真正成长为懂上

ComfyUI

ComfyUI 是一款功能强大且高度模块化的视觉 AI 引擎,专为设计和执行复杂的 Stable Diffusion 图像生成流程而打造。它摒弃了传统的代码编写模式,采用直观的节点式流程图界面,让用户通过连接不同的功能模块即可构建个性化的生成管线。 这一设计巧妙解决了高级 AI 绘图工作流配置复杂、灵活性不足的痛点。用户无需具备编程背景,也能自由组合模型、调整参数并实时预览效果,轻松实现从基础文生图到多步骤高清修复等各类复杂任务。ComfyUI 拥有极佳的兼容性,不仅支持 Windows、macOS 和 Linux 全平台,还广泛适配 NVIDIA、AMD、Intel 及苹果 Silicon 等多种硬件架构,并率先支持 SDXL、Flux、SD3 等前沿模型。 无论是希望深入探索算法潜力的研究人员和开发者,还是追求极致创作自由度的设计师与资深 AI 绘画爱好者,ComfyUI 都能提供强大的支持。其独特的模块化架构允许社区不断扩展新功能,使其成为当前最灵活、生态最丰富的开源扩散模型工具之一,帮助用户将创意高效转化为现实。

gemini-cli

gemini-cli 是一款由谷歌推出的开源 AI 命令行工具,它将强大的 Gemini 大模型能力直接集成到用户的终端环境中。对于习惯在命令行工作的开发者而言,它提供了一条从输入提示词到获取模型响应的最短路径,无需切换窗口即可享受智能辅助。 这款工具主要解决了开发过程中频繁上下文切换的痛点,让用户能在熟悉的终端界面内直接完成代码理解、生成、调试以及自动化运维任务。无论是查询大型代码库、根据草图生成应用,还是执行复杂的 Git 操作,gemini-cli 都能通过自然语言指令高效处理。 它特别适合广大软件工程师、DevOps 人员及技术研究人员使用。其核心亮点包括支持高达 100 万 token 的超长上下文窗口,具备出色的逻辑推理能力;内置 Google 搜索、文件操作及 Shell 命令执行等实用工具;更独特的是,它支持 MCP(模型上下文协议),允许用户灵活扩展自定义集成,连接如图像生成等外部能力。此外,个人谷歌账号即可享受免费的额度支持,且项目基于 Apache 2.0 协议完全开源,是提升终端工作效率的理想助手。

markitdown

MarkItDown 是一款由微软 AutoGen 团队打造的轻量级 Python 工具,专为将各类文件高效转换为 Markdown 格式而设计。它支持 PDF、Word、Excel、PPT、图片(含 OCR)、音频(含语音转录)、HTML 乃至 YouTube 链接等多种格式的解析,能够精准提取文档中的标题、列表、表格和链接等关键结构信息。 在人工智能应用日益普及的今天,大语言模型(LLM)虽擅长处理文本,却难以直接读取复杂的二进制办公文档。MarkItDown 恰好解决了这一痛点,它将非结构化或半结构化的文件转化为模型“原生理解”且 Token 效率极高的 Markdown 格式,成为连接本地文件与 AI 分析 pipeline 的理想桥梁。此外,它还提供了 MCP(模型上下文协议)服务器,可无缝集成到 Claude Desktop 等 LLM 应用中。 这款工具特别适合开发者、数据科学家及 AI 研究人员使用,尤其是那些需要构建文档检索增强生成(RAG)系统、进行批量文本分析或希望让 AI 助手直接“阅读”本地文件的用户。虽然生成的内容也具备一定可读性,但其核心优势在于为机器