DeepAudit

DeepAudit 是国内首个开源的代码漏洞挖掘多智能体系统,旨在打造人人可用的"AI 黑客战队”。它通过模拟专业安全团队的协作模式,将复杂的代码审计与漏洞挖掘过程自动化,让发现安全隐患变得触手可及。

传统代码审计往往依赖昂贵的人工专家服务或高门槛的专业工具,导致许多中小项目难以获得及时的安全检测。DeepAudit 解决了这一痛点,用户只需一键部署,即可启动多个 AI 智能体自主协作,对代码进行深度扫描,并自动在沙箱环境中生成和验证漏洞证明(PoC),最终一键输出专业的审计报告。

这款工具非常适合开发者、安全研究人员以及希望提升项目安全性的技术团队使用。即使是没有深厚安全背景的“小白”用户,也能轻松上手,快速掌握项目的安全态势。其独特亮点在于支持 Ollama 私有化部署,确保代码数据完全本地运行,兼顾了隐私与安全;同时具备实时审计流日志可视化和多项目协同管理能力。目前,DeepAudit 已在实战中成功协助发现了数十个 CVE 漏洞,证明了其强大的挖掘能力,真正实现了“让安全不再昂贵,让审计不再复杂”。

使用场景

某中小型 SaaS 创业公司的后端负责人李明,需要在版本发布前对核心交易模块进行紧急安全审计,但团队缺乏专职安全专家且预算有限。

没有 DeepAudit 时

- 人力瓶颈严重:只能依赖开发人员互查代码,因业务熟悉度导致“灯下黑”,难以发现深层逻辑漏洞。

- 验证成本高昂:疑似漏洞需人工编写复现脚本(PoC)并在沙箱测试,耗时数天才能确认是否为误报。

- 报告产出滞后:缺乏标准化输出,整理审计结果需手动截图拼凑文档,无法在上线前及时交付清晰的风险清单。

- 部署门槛高:市面上商业扫描器昂贵且配置复杂,开源单点工具缺乏联动,小白用户难以搭建自动化流程。

使用 DeepAudit 后

- 智能协作审计:一键导入 Git 仓库,DeepAudit 的多智能体系统自动模拟黑客战队,自主分工挖掘出命令注入与签名绕过等高危隐患。

- 自动化 PoC 验证:内置沙箱自动运行生成的利用代码,秒级确认漏洞真实性,将原本数天的验证工作压缩至分钟级。

- 一键报告交付:直接导出包含修复建议的专业 PDF/Markdown 报告,管理层可直观掌握安全态势,决策效率大幅提升。

- 私有化零门槛:支持 Ollama 本地部署,无需昂贵云服务,李明在普通开发机上即可快速启动全套审计流程。

DeepAudit 将原本需要专业安全团队数周完成的工作,转化为普通人一键可达的自动化流程,真正实现了“让安全不再昂贵,让审计不再复杂”。

运行环境要求

- 未说明

未说明

未说明

快速开始

DeepAudit - 人人拥有的 AI 审计战队,让漏洞挖掘触手可及 🦸♂️

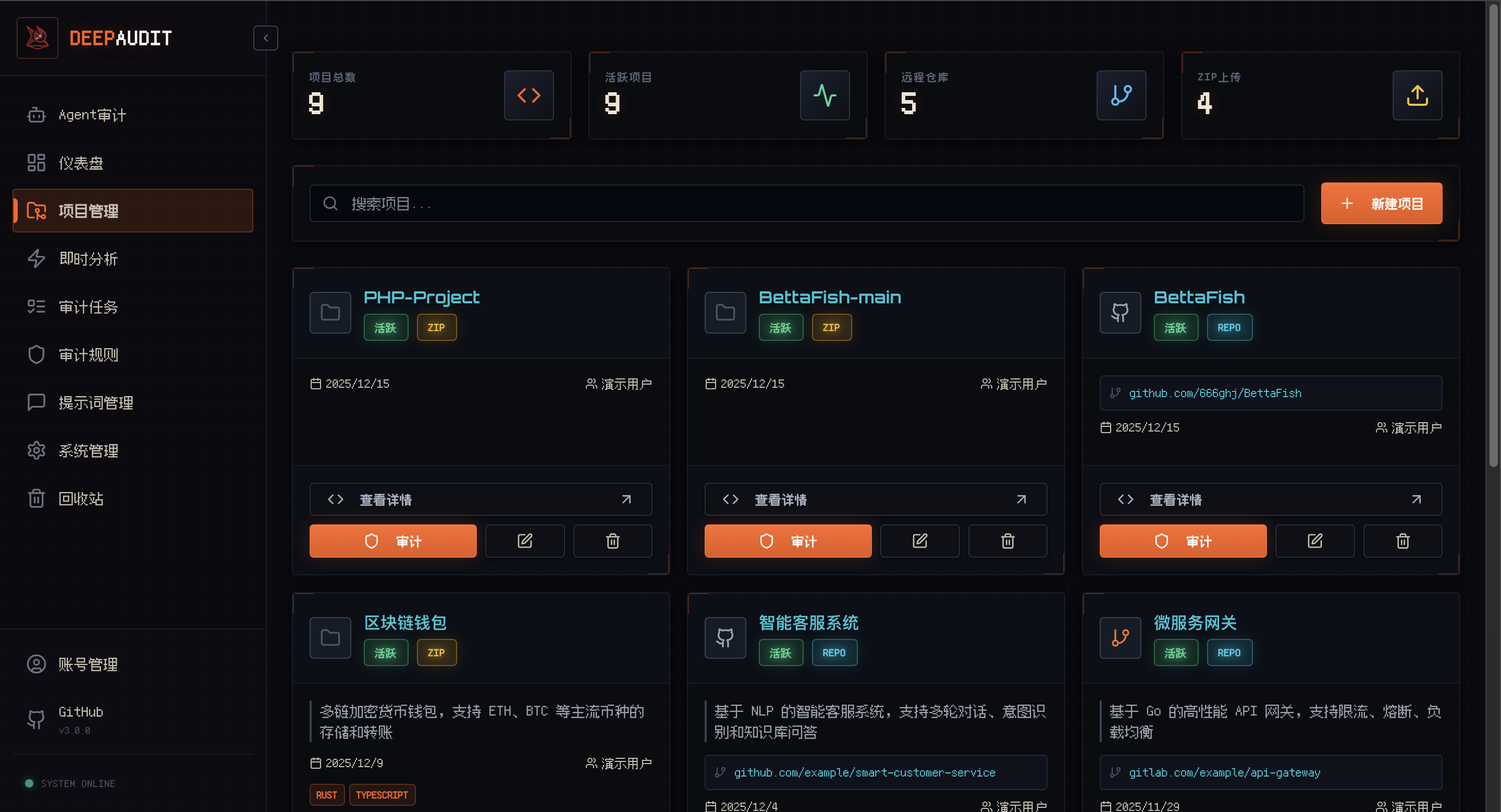

📸 界面预览

🤖 Agent 审计入口

首页快速进入 Multi-Agent 深度审计

📋 审计流日志 实时查看 Agent 思考与执行过程 |

🎛️ 智能仪表盘 一眼掌握项目安全态势 |

⚡ 即时分析 粘贴代码 / 上传文件,秒出结果 |

🗂️ 项目管理 GitHub/GitLab/Gitea 导入,多项目协同管理 |

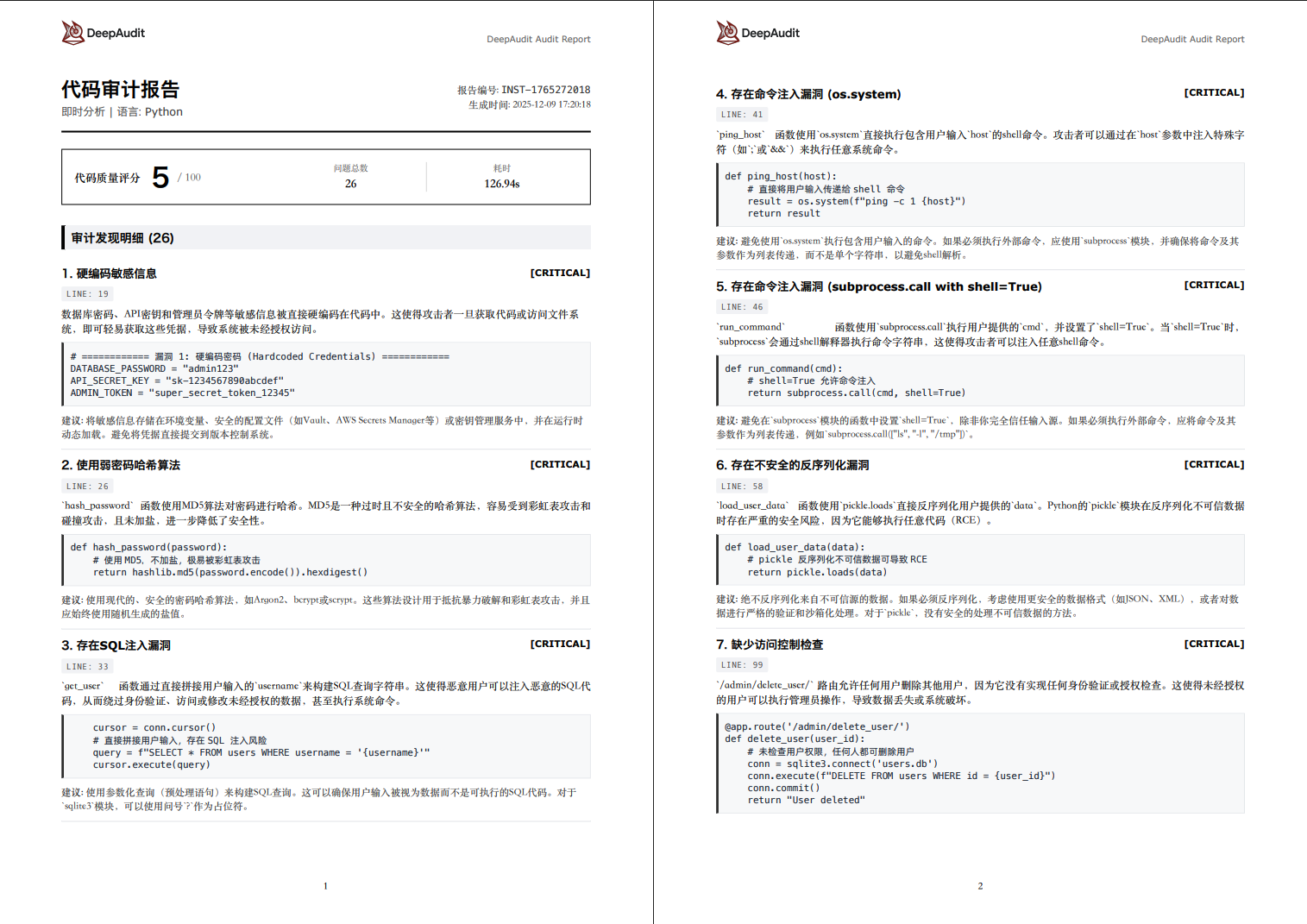

📊 专业报告

一键导出 PDF / Markdown / JSON(图中为快速模式,非Agent模式报告)

🏆 CVE 漏洞发现

DeepAudit 已成功发现并获得 49 个 CVE 编号 和 6 个 GHSA 安全公告🦞

涉及17个知名开源项目

OpenClaw🦞 漏洞挖掘成果

DeepAudit 内测版本对 OpenClaw 项目进行了深度安全审计,目前已发现 6 个安全漏洞,均已被官方确认并发布安全公告(GHSA)。漏洞类型覆盖命令注入、签名验证绕过、远程代码执行、凭证泄露、资源耗尽及敏感信息泄露,其中包含多个 High 级别漏洞。更多漏洞仍在持续挖掘中。

| GHSA 编号 | 项目 | 项目热度 | 漏洞类型 | 严重性 |

|---|---|---|---|---|

| GHSA-g353-mgv3-8pcj | OpenClaw |  |

Signature Verification Bypass | 8.6 |

| GHSA-99qw-6mr3-36qr | OpenClaw |  |

Code Execution | 8.5 |

| GHSA-7h7g-x2px-94hj | OpenClaw |  |

Credential Exposure | 6.9 |

| GHSA-g2f6-pwvx-r275 | OpenClaw |  |

Command Injection | Medium |

| GHSA-jq3f-vjww-8rq7 | OpenClaw |  |

Resource Exhaustion | High |

| GHSA-xwcj-hwhf-h378 | OpenClaw |  |

Information Disclosure | Medium |

| CVE 编号 | 项目 | 项目热度 | 漏洞类型 | CVSS |

|---|---|---|---|---|

| CVE-2026-1884 | 禅道项目管理软件 |  |

SSRF | 5.1 |

| CVE-2025-13789 | 禅道项目管理软件 |  |

SSRF | 5.3 |

| CVE-2025-13787 | 禅道项目管理软件 |  |

权限提升 | 9.1 |

| CVE-2025-64428 | Dataease |  |

JNDI 注入 | 9.8 |

| CVE-2025-13246 | Modulithshop |  |

SQL 注入 | 6.3 |

| CVE-2025-64163 | Dataease |  |

SSRF | 9.8 |

| CVE-2025-64164 | Dataease |  |

JNDI 注入 | 9.8 |

| CVE-2025-11581 | PowerJob |  |

权限提升 | 7.5 |

| CVE-2025-11580 | PowerJob |  |

权限提升 | 5.3 |

| CVE-2025-10771 | Jimureport |  |

反序列化 | 9.8 |

| CVE-2025-10770 | Jimureport |  |

反序列化 | 6.5 |

| CVE-2025-10769 | H2o-3 |  |

反序列化 | 9.8 |

| CVE-2025-10768 | H2o-3 |  |

反序列化 | 9.8 |

| CVE-2025-58045 | Dataease |  |

JNDI 注入 | 9.8 |

| CVE-2025-10423 | Newbee-mall |  |

可猜测的验证码 | 3.7 |

| CVE-2025-10422 | Newbee-mall |  |

权限提升 | 4.3 |

| CVE-2025-9835 | Mall |  |

权限提升 | 4.3 |

| CVE-2025-9737 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9736 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9735 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9734 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9719 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9718 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9717 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9716 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9715 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9683 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9682 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9681 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9680 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9659 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9658 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9657 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9655 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9646 | O2oa |  |

XSS | 5.4 |

| CVE-2025-9602 | RockOA |  |

数据库后门 | 6.5 |

| CVE-2025-9514 | Mall |  |

权限提升 | 3.7 |

| CVE-2025-9264 | Xxl-job |  |

权限提升 | 5.4 |

| CVE-2025-9263 | Xxl-job |  |

权限提升 | 4.3 |

| CVE-2025-9241 | Eladmin |  |

CSV/XLSX 注入 | 7.5 |

| CVE-2025-9240 | Eladmin |  |

敏感信息泄露 | 4.3 |

| CVE-2025-9239 | Eladmin |  |

硬编码凭据 | 3.7 |

| CVE-2025-8974 | Litemall |  |

硬编码凭据 | 9.8 |

| CVE-2025-8852 | Wukong CRM |  |

敏感信息泄露 | 4.3 |

| CVE-2025-8840 | Jsherp |  |

权限提升 | 5.4 |

| CVE-2025-8839 | Jsherp |  |

权限提升 | 8.8 |

| CVE-2025-8764 | Litemall |  |

XSS | 5.4 |

| CVE-2025-8753 | Litemall |  |

任意文件删除 | 5.4 |

| CVE-2025-8708 | White-Jotter |  |

反序列化 | 7.5 |

以上漏洞由 DeepAudit 团队成员 @lintsinghua @ez-lbz 使用 DeepAudit 挖掘发现

如果您使用 DeepAudit 发现了漏洞,欢迎在 Issues 中留言反馈。您的贡献将极大地丰富这份漏洞列表,非常感谢!

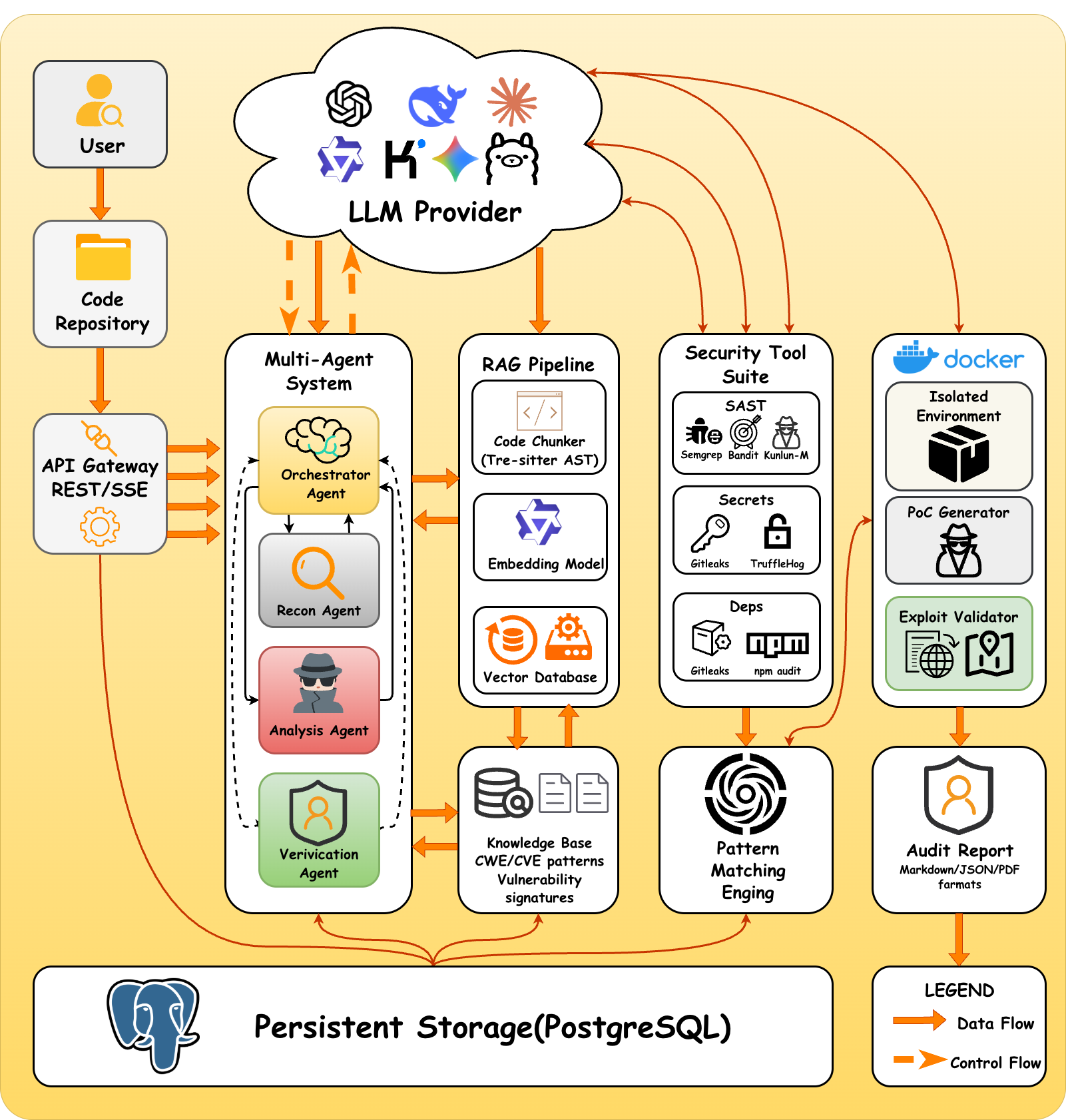

⚡ 项目概述

DeepAudit 是一个基于 Multi-Agent 协作架构的下一代代码安全审计平台。它不仅仅是一个静态扫描工具,而是模拟安全专家的思维模式,通过多个智能体(Orchestrator, Recon, Analysis, Verification)的自主协作,实现对代码的深度理解、漏洞挖掘和 自动化沙箱 PoC 验证。

我们致力于解决传统 SAST 工具的三大痛点:

- 误报率高 — 缺乏语义理解,大量误报消耗人力

- 业务逻辑盲点 — 无法理解跨文件调用和复杂逻辑

- 缺乏验证手段 — 不知道漏洞是否真实可利用

用户只需导入项目,DeepAudit 便全自动开始工作:识别技术栈 → 分析潜在风险 → 生成脚本 → 沙箱验证 → 生成报告,最终输出一份专业审计报告。

核心理念: 让 AI 像黑客一样攻击,像专家一样防御。

💡 为什么选择 DeepAudit?

| 😫 传统审计的痛点 | 💡 DeepAudit 解决方案 |

|---|---|

| 人工审计效率低 跨不上 CI/CD 代码迭代速度,拖慢发布流程 |

🤖 Multi-Agent 自主审计 AI 自动编排审计策略,全天候自动化执行 |

| 传统工具误报多 缺乏语义理解,每天花费大量时间清洗噪音 |

🧠 RAG 知识库增强 结合代码语义与上下文,大幅降低误报率 |

| 数据隐私担忧 担心核心源码泄露给云端 AI,无法满足合规要求 |

🔒 支持 Ollama 本地部署 数据不出内网,支持 Llama3/DeepSeek 等本地模型 |

| 无法确认真实性 外包项目漏洞多,不知道哪些漏洞真实可被利用 |

💥 沙箱 PoC 验证 自动生成并执行攻击脚本,确认漏洞真实危害 |

🏗️ 系统架构

整体架构图

DeepAudit 采用微服务架构,核心由 Multi-Agent 引擎驱动。

🔄 审计工作流

| 步骤 | 阶段 | 负责 Agent | 主要动作 |

|---|---|---|---|

| 1 | 策略规划 | Orchestrator | 接收审计任务,分析项目类型,制定审计计划,下发任务给子 Agent |

| 2 | 信息收集 | Recon Agent | 扫描项目结构,识别框架/库/API,提取攻击面(Entry Points) |

| 3 | 漏洞挖掘 | Analysis Agent | 结合 RAG 知识库与 AST 分析,深度审查代码,发现潜在漏洞 |

| 4 | PoC 验证 | Verification Agent | (关键) 编写 PoC 脚本,在 Docker 沙箱中执行。如失败则自我修正重试 |

| 5 | 报告生成 | Orchestrator | 汇总所有发现,剔除被验证为误报的漏洞,生成最终报告 |

📂 项目代码结构

DeepAudit/

├── backend/ # Python FastAPI 后端

│ ├── app/

│ │ ├── agents/ # Multi-Agent 核心逻辑

│ │ │ ├── orchestrator.py # 总指挥:任务编排

│ │ │ ├── recon.py # 侦察兵:资产识别

│ │ │ ├── analysis.py # 分析师:漏洞挖掘

│ │ │ └── verification.py # 验证者:沙箱 PoC

│ │ ├── core/ # 核心配置与沙箱接口

│ │ ├── models/ # 数据库模型

│ │ └── services/ # RAG, LLM 服务封装

│ └── tests/ # 单元测试

├── frontend/ # React + TypeScript 前端

│ ├── src/

│ │ ├── components/ # UI 组件库

│ │ ├── pages/ # 页面路由

│ │ └── stores/ # Zustand 状态管理

├── docker/ # Docker 部署配置

│ ├── sandbox/ # 安全沙箱镜像构建

│ └── postgres/ # 数据库初始化

└── docs/ # 详细文档

🚀 快速开始

方式一:一行命令部署(推荐)

使用预构建的 Docker 镜像,无需克隆代码,一行命令即可启动:

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.0/docker-compose.prod.yml | docker compose -f - up -d

🇨🇳 国内加速部署(作者亲测非常无敌之快)

使用南京大学镜像站加速拉取 Docker 镜像(将 ghcr.io 替换为 ghcr.nju.edu.cn):

# 国内加速版 - 使用南京大学 GHCR 镜像站

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.0/docker-compose.prod.cn.yml | docker compose -f - up -d

手动拉取镜像(如需单独拉取)(点击展开)

# 前端镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-frontend:latest

# 后端镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-backend:latest

# 沙箱镜像

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-sandbox:latest

💡 镜像源由 南京大学开源镜像站 提供支持

💡 配置 Docker 镜像加速(可选,进一步提升拉取速度)(点击展开)

如果拉取镜像仍然较慢,可以配置 Docker 镜像加速器。编辑 Docker 配置文件并添加以下镜像源:

Linux / macOS:编辑 /etc/docker/daemon.json

Windows:右键 Docker Desktop 图标 → Settings → Docker Engine

{

"registry-mirrors": [

"https://docker.1ms.run",

"https://dockerproxy.com",

"https://hub.rat.dev"

]

}

保存后重启 Docker 服务:

# Linux

sudo systemctl restart docker

# macOS / Windows

# 重启 Docker Desktop 应用

🎉 启动成功! 访问 http://localhost:3000 开始体验。

方式二:克隆代码部署

适合需要自定义配置或二次开发的用户:

# 1. 克lon项目

git clone https://github.com/lintsinghua/DeepAudit.git && cd DeepAudit

# 2. 配置环境变量

cp backend/env.example backend/.env

# 编辑 backend/.env 填入你的 LLM API Key

# 3. 一键启动

docker compose up -d

首次启动会自动构建沙箱镜像,可能需要几分钟。

🔧 源码开发指南

适合开发者进行二次开发调试。

环境要求

- Python 3.11+

- Node.js 20+

- PostgreSQL 15+

- Docker (用于沙箱)

1. 手动启动数据库

docker compose up -d redis db adminer

2. 后端启动

cd backend

# 配置环境

cp env.example .env

# 使用 uv 管理环境(推荐)

uv sync

source .venv/bin/activate

# 启动 API 服务

uvicorn app.main:app --reload

3. 前端启动

cd frontend

# 配置环境

cp .env.example .env

pnpm install

pnpm dev

3. 沙箱环境

开发模式下需要本地 Docker 拉取沙箱镜像:

# 标准拉取

docker pull ghcr.io/lintsinghua/deepaudit-sandbox:latest

# 国内加速(南京大学镜像站)

docker pull ghcr.nju.edu.cn/lintsinghua/deepaudit-sandbox:latest

🤖 Multi-Agent 智能审计

支持的漏洞类型

|

|

📖 详细文档请查看 Agent 审计指南

🔌 支持的 LLM 平台

🌍 国际平台

OpenAI GPT-4o / GPT-4 |

🇨🇳 国内平台

通义千问 Qwen |

🏠 本地部署

Ollama |

💡 支持 API 中转站,解决网络访问问题 | 详细配置 → LLM 平台支持

🎯 功能矩阵

| 功能 | 说明 | 模式 |

|---|---|---|

| 🤖 Agent 深度审计 | Multi-Agent 协作,自主编排审计策略 | Agent |

| 🧠 RAG 知识增强 | 代码语义理解,CWE/CVE 知识库检索 | Agent |

| 🔒 沙箱 PoC 验证 | Docker 隔离执行,验证漏洞有效性 | Agent |

| 🗂️ 项目管理 | GitHub/GitLab/Gitea 导入,ZIP 上传,10+ 语言支持 | 通用 |

| ⚡ 即时分析 | 代码片段秒级分析,粘贴即用 | 通用 |

| 🔍 五维检测 | Bug · 安全 · 性能 · 风格 · 可维护性 | 通用 |

| 💡 What-Why-How | 精准定位 + 原因解释 + 修复建议 | 通用 |

| 📋 审计规则 | 内置 OWASP Top 10,支持自定义规则集 | 通用 |

| 📝 提示词模板 | 可视化管理,支持中英文双语 | 通用 |

| 📊 报告导出 | PDF / Markdown / JSON 一键导出 | 通用 |

| ⚙️ 运行时配置 | 浏览器配置 LLM,无需重启服务 | 通用 |

🦖 发展路线图

我们正在持续演进,未来将支持更多语言和更强大的 Agent 能力。

- 基础静态分析,集成 Semgrep

- 引入 RAG 知识库,支持 Docker 安全沙箱

- Multi-Agent 协作架构 (当前)

- 支持更真实的模拟服务环境,进行更真实漏洞验证流程

- 沙箱从function_call优化集成为稳定MCP服务

- 自动修复 (Auto-Fix): Agent 直接提交 PR 修复漏洞

- 增量PR审计: 持续跟踪 PR 变更,智能分析漏洞,并集成CI/CD流程

- 优化RAG: 支持自定义知识库

🤝 贡献与社区

贡献指南

我们非常欢迎您的贡献!无论是提交 Issue、PR 还是完善文档。 请查看 CONTRIBUTING.md 了解详情。

📬 联系作者

欢迎大家来和我交流探讨!无论是技术问题、功能建议还是合作意向,都期待与你沟通~ (平台定制、代码审计服务、技术咨询、合作洽谈等请通过邮箱联系)

| 联系方式 | |

|---|---|

| 📧 邮箱 | lintsinghua@qq.com |

| 🐙 GitHub | @lintsinghua |

📄 许可证

本项目采用 AGPL-3.0 License 开源。

📈 项目热度

致谢

感谢以下开源项目的支持:

FastAPI · LangChain · LangGraph · ChromaDB · LiteLLM · Tree-sitter · Kunlun-M · Strix · React · Vite · Radix UI · TailwindCSS · shadcn/ui

⚠️ 重要安全声明

法律合规声明

- 禁止任何未经授权的漏洞测试、渗透测试或安全评估

- 本项目仅供网络空间安全学术研究、教学和学习使用

- 严禁将本项目用于任何非法目的或未经授权的安全测试

漏洞上报责任

- 发现任何安全漏洞时,请及时通过合法渠道上报

- 严禁利用发现的漏洞进行非法活动

- 遵守国家网络安全法律法规,维护网络空间安全

使用限制

- 仅限在授权环境下用于教育和研究目的

- 禁止用于对未授权系统进行安全测试

- 使用者需对自身行为承担全部法律责任

免责声明

作者不对任何因使用本项目而导致的直接或间接损失负责,使用者需对自身行为承担全部法律责任。

📖 详细安全政策

有关安装政策、免责声明、代码隐私、API使用安全和漏洞报告的详细信息,请参阅 DISCLAIMER.md 和 SECURITY.md 文件。

快速参考

- 代码隐私警告: 您的代码将被发送到所选择的LLM服务商服务器

- 敏感代码处理: 使用本地模型处理敏感代码

- 合规要求: 遵守数据保护和隐私法律法规

- 漏洞报告: 发现安全问题请通过合法渠道上报

版本历史

v3.0.42026/01/24v3.0.32026/01/23v3.0.22025/12/18v3.0.12025/12/16v2.0.0-beta.82025/12/10v2.0.0-beta.72025/12/09v2.0.0-beta.62025/12/08v2.0.0-beta.52025/12/06v2.0.0-beta.42025/12/05v2.0.0-beta.32025/12/05v2.0.0-beta.22025/12/04v2.0.0-beta.12025/11/28v1.3.52025/11/28v1.3.42025/11/15v1.3.32025/11/11v1.3.22025/10/31v1.3.12025/10/30v1.3.02025/10/29v1.2.02025/10/27v1.1.32025/10/27相似工具推荐

openclaw

OpenClaw 是一款专为个人打造的本地化 AI 助手,旨在让你在自己的设备上拥有完全可控的智能伙伴。它打破了传统 AI 助手局限于特定网页或应用的束缚,能够直接接入你日常使用的各类通讯渠道,包括微信、WhatsApp、Telegram、Discord、iMessage 等数十种平台。无论你在哪个聊天软件中发送消息,OpenClaw 都能即时响应,甚至支持在 macOS、iOS 和 Android 设备上进行语音交互,并提供实时的画布渲染功能供你操控。 这款工具主要解决了用户对数据隐私、响应速度以及“始终在线”体验的需求。通过将 AI 部署在本地,用户无需依赖云端服务即可享受快速、私密的智能辅助,真正实现了“你的数据,你做主”。其独特的技术亮点在于强大的网关架构,将控制平面与核心助手分离,确保跨平台通信的流畅性与扩展性。 OpenClaw 非常适合希望构建个性化工作流的技术爱好者、开发者,以及注重隐私保护且不愿被单一生态绑定的普通用户。只要具备基础的终端操作能力(支持 macOS、Linux 及 Windows WSL2),即可通过简单的命令行引导完成部署。如果你渴望拥有一个懂你

stable-diffusion-webui

stable-diffusion-webui 是一个基于 Gradio 构建的网页版操作界面,旨在让用户能够轻松地在本地运行和使用强大的 Stable Diffusion 图像生成模型。它解决了原始模型依赖命令行、操作门槛高且功能分散的痛点,将复杂的 AI 绘图流程整合进一个直观易用的图形化平台。 无论是希望快速上手的普通创作者、需要精细控制画面细节的设计师,还是想要深入探索模型潜力的开发者与研究人员,都能从中获益。其核心亮点在于极高的功能丰富度:不仅支持文生图、图生图、局部重绘(Inpainting)和外绘(Outpainting)等基础模式,还独创了注意力机制调整、提示词矩阵、负向提示词以及“高清修复”等高级功能。此外,它内置了 GFPGAN 和 CodeFormer 等人脸修复工具,支持多种神经网络放大算法,并允许用户通过插件系统无限扩展能力。即使是显存有限的设备,stable-diffusion-webui 也提供了相应的优化选项,让高质量的 AI 艺术创作变得触手可及。

everything-claude-code

everything-claude-code 是一套专为 AI 编程助手(如 Claude Code、Codex、Cursor 等)打造的高性能优化系统。它不仅仅是一组配置文件,而是一个经过长期实战打磨的完整框架,旨在解决 AI 代理在实际开发中面临的效率低下、记忆丢失、安全隐患及缺乏持续学习能力等核心痛点。 通过引入技能模块化、直觉增强、记忆持久化机制以及内置的安全扫描功能,everything-claude-code 能显著提升 AI 在复杂任务中的表现,帮助开发者构建更稳定、更智能的生产级 AI 代理。其独特的“研究优先”开发理念和针对 Token 消耗的优化策略,使得模型响应更快、成本更低,同时有效防御潜在的攻击向量。 这套工具特别适合软件开发者、AI 研究人员以及希望深度定制 AI 工作流的技术团队使用。无论您是在构建大型代码库,还是需要 AI 协助进行安全审计与自动化测试,everything-claude-code 都能提供强大的底层支持。作为一个曾荣获 Anthropic 黑客大奖的开源项目,它融合了多语言支持与丰富的实战钩子(hooks),让 AI 真正成长为懂上

opencode

OpenCode 是一款开源的 AI 编程助手(Coding Agent),旨在像一位智能搭档一样融入您的开发流程。它不仅仅是一个代码补全插件,而是一个能够理解项目上下文、自主规划任务并执行复杂编码操作的智能体。无论是生成全新功能、重构现有代码,还是排查难以定位的 Bug,OpenCode 都能通过自然语言交互高效完成,显著减少开发者在重复性劳动和上下文切换上的时间消耗。 这款工具专为软件开发者、工程师及技术研究人员设计,特别适合希望利用大模型能力来提升编码效率、加速原型开发或处理遗留代码维护的专业人群。其核心亮点在于完全开源的架构,这意味着用户可以审查代码逻辑、自定义行为策略,甚至私有化部署以保障数据安全,彻底打破了传统闭源 AI 助手的“黑盒”限制。 在技术体验上,OpenCode 提供了灵活的终端界面(Terminal UI)和正在测试中的桌面应用程序,支持 macOS、Windows 及 Linux 全平台。它兼容多种包管理工具,安装便捷,并能无缝集成到现有的开发环境中。无论您是追求极致控制权的资深极客,还是渴望提升产出的独立开发者,OpenCode 都提供了一个透明、可信

ComfyUI

ComfyUI 是一款功能强大且高度模块化的视觉 AI 引擎,专为设计和执行复杂的 Stable Diffusion 图像生成流程而打造。它摒弃了传统的代码编写模式,采用直观的节点式流程图界面,让用户通过连接不同的功能模块即可构建个性化的生成管线。 这一设计巧妙解决了高级 AI 绘图工作流配置复杂、灵活性不足的痛点。用户无需具备编程背景,也能自由组合模型、调整参数并实时预览效果,轻松实现从基础文生图到多步骤高清修复等各类复杂任务。ComfyUI 拥有极佳的兼容性,不仅支持 Windows、macOS 和 Linux 全平台,还广泛适配 NVIDIA、AMD、Intel 及苹果 Silicon 等多种硬件架构,并率先支持 SDXL、Flux、SD3 等前沿模型。 无论是希望深入探索算法潜力的研究人员和开发者,还是追求极致创作自由度的设计师与资深 AI 绘画爱好者,ComfyUI 都能提供强大的支持。其独特的模块化架构允许社区不断扩展新功能,使其成为当前最灵活、生态最丰富的开源扩散模型工具之一,帮助用户将创意高效转化为现实。

gemini-cli

gemini-cli 是一款由谷歌推出的开源 AI 命令行工具,它将强大的 Gemini 大模型能力直接集成到用户的终端环境中。对于习惯在命令行工作的开发者而言,它提供了一条从输入提示词到获取模型响应的最短路径,无需切换窗口即可享受智能辅助。 这款工具主要解决了开发过程中频繁上下文切换的痛点,让用户能在熟悉的终端界面内直接完成代码理解、生成、调试以及自动化运维任务。无论是查询大型代码库、根据草图生成应用,还是执行复杂的 Git 操作,gemini-cli 都能通过自然语言指令高效处理。 它特别适合广大软件工程师、DevOps 人员及技术研究人员使用。其核心亮点包括支持高达 100 万 token 的超长上下文窗口,具备出色的逻辑推理能力;内置 Google 搜索、文件操作及 Shell 命令执行等实用工具;更独特的是,它支持 MCP(模型上下文协议),允许用户灵活扩展自定义集成,连接如图像生成等外部能力。此外,个人谷歌账号即可享受免费的额度支持,且项目基于 Apache 2.0 协议完全开源,是提升终端工作效率的理想助手。