mcp-gateway-registry

mcp-gateway-registry 是一个专为企业级 AI 开发设计的统一网关与注册中心,旨在集中管理基于模型上下文协议(MCP)的工具服务器和智能体。它充当了连接自主 AI 智能体与编程助手的枢纽,让分散的开发资源得以有序整合。

在复杂的 AI 开发场景中,团队常面临工具配置零散、认证标准不一、密钥管理混乱以及缺乏统一监控等痛点。mcp-gateway-registry 有效解决了这些问题,它将原本杂乱无章的 MCP 服务器连接转化为可治理、可审计的统一访问入口,消除了开发者重复配置本地环境的负担,并杜绝了凭证散落带来的安全风险。

这款工具特别适合企业级 AI 研发团队、DevOps 工程师以及需要协调多个智能体协作的技术管理者使用。其核心技术亮点在于集成了 Keycloak 或 Microsoft Entra 等企业级身份验证系统,提供安全的 OAuth 认证机制;同时支持动态工具发现功能,让智能体能自动感知可用资源。此外,它还原生支持 A2A(智能体对智能体)通信协议,不仅实现了工具的集中管控,更促进了智能体之间的高效协作与编排,是构建规范化 AI 基础设施的理想选择。

使用场景

某大型金融科技公司的 AI 研发团队正在为内部数十名开发者构建统一的智能编码助手集群,需同时调度多个自定义 MCP 服务器以访问合规数据库和代码库。

没有 mcp-gateway-registry 时

- 每位开发者需在 VS Code、Cursor 等工具中手动配置繁琐且易错的独立 MCP 服务器连接参数。

- 敏感的企业 API 密钥散落在各开发者的本地配置文件中,缺乏统一鉴权,存在严重的数据泄露隐患。

- 自主 AI 代理无法动态发现新上线的工具服务,导致新功能发布后代理仍“视而不见”,协作效率低下。

- 管理层完全看不清团队正在使用哪些外部工具,无法进行安全审计或合规性管控。

- 不同代理之间缺乏标准通信协议,形成一个个孤立的信息孤岛,难以协同完成复杂任务。

使用 mcp-gateway-registry 后

- 所有团队成员通过单一网关入口自动获取最新工具列表,无需任何本地手动配置即可即时生效。

- 集成 Keycloak/Entra 实现企业级 OAuth 统一认证,彻底消除本地硬编码凭证,确保访问安全可控。

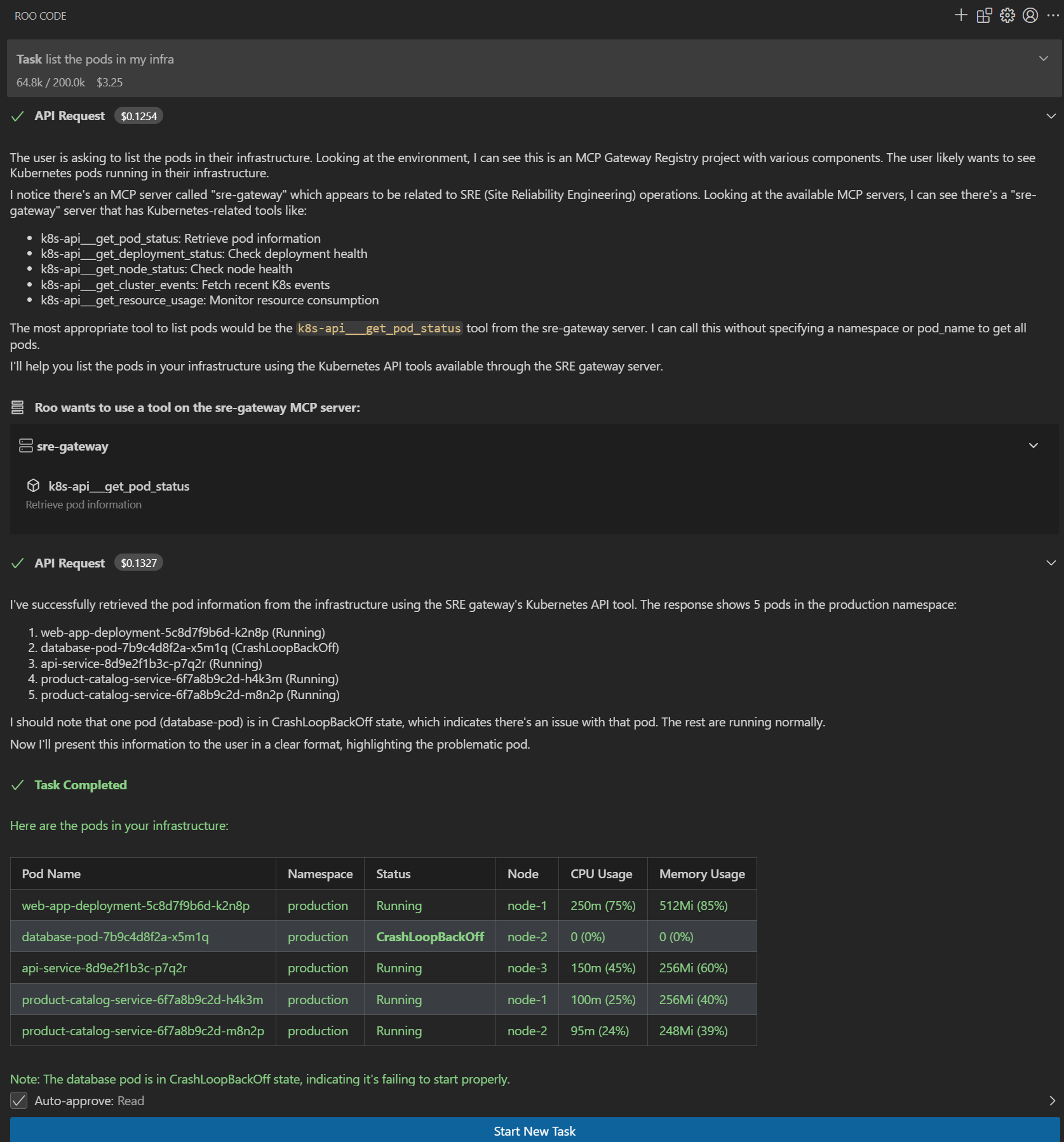

- 自主代理可实时动态发现并调用新注册的工具服务,大幅缩短从工具开发到实际应用的周期。

- 平台提供完整的工具使用审计日志,管理者可清晰监控谁在何时使用了何种能力,满足合规要求。

- 基于 A2A 协议打通代理间通信壁垒,使多个专用代理能像专家团队一样高效协作处理复杂需求。

mcp-gateway-registry 将原本杂乱无章的 AI 工具生态转化为一个安全、可视且高度协同的企业级智能中枢。

运行环境要求

- Linux

- macOS

未说明

未说明

快速开始

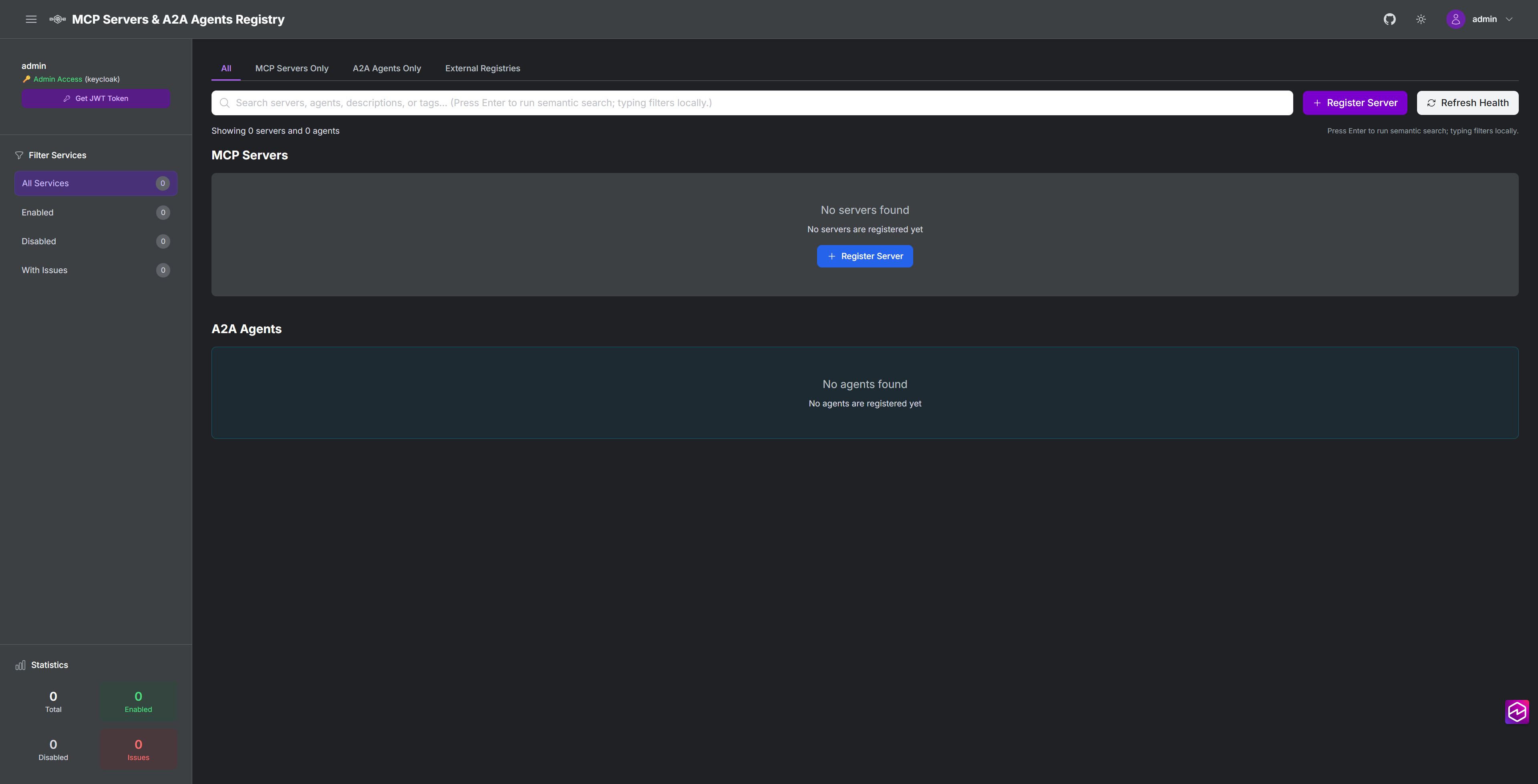

统一代理与 MCP 服务器注册表——AI 开发工具网关

🚀 立即开始 | macOS 设置技能 | AWS Workshop Studio | AWS 部署 | 快速入门 | 文档 | 社区

演示视频: 🎥 AWS 展示与讲解 | ⭐ MCP 注册表 CLI 演示 | 完整端到端功能 | OAuth 三腿认证 | 动态工具发现 | 代理技能 | 虚拟 MCP 服务器 | 幻灯片演示文稿

什么是 MCP 网关与注册中心?

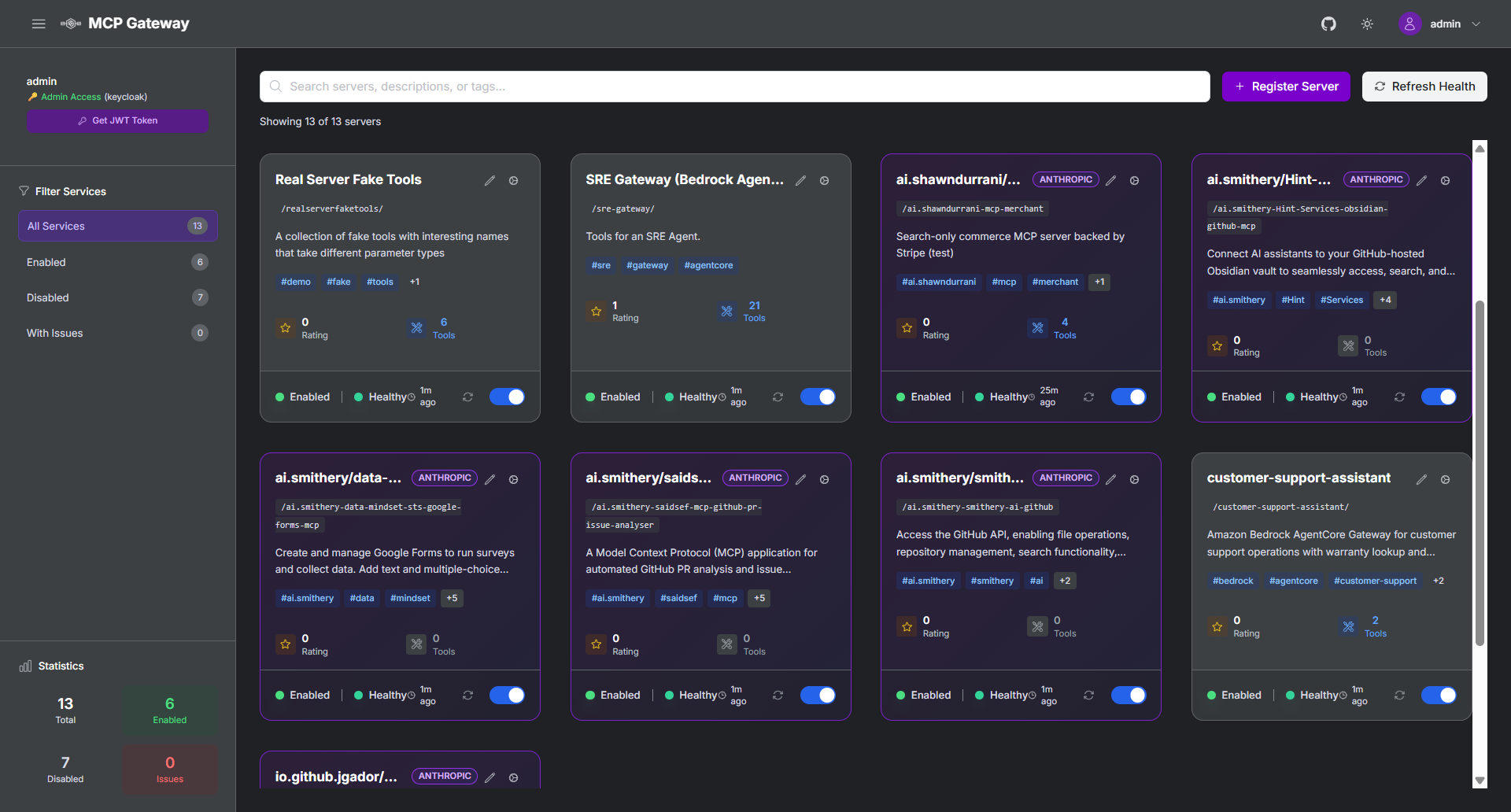

MCP 网关与注册中心是一个统一的平台,旨在通过 模型上下文协议 (MCP) 集中管理对 MCP 服务器和 AI 代理的访问。它提供三大核心功能:

- 统一的 MCP 服务器网关——多台 MCP 服务器的集中访问入口

- MCP 服务器注册中心——注册、发现并管理对 MCP 服务器的访问,实现统一的治理

- 代理注册中心及 A2A 通信枢纽——代理注册、发现、治理,以及通过 A2A(代理间)协议 实现代理间的直接通信

该平台可与 Anthropic 的 MCP 注册中心等外部注册中心集成,为工具访问、代理编排以及代理间通信模式提供单一的控制平面。

为何需要统一? 与其让各个开发团队分别管理数百个独立的 MCP 服务器配置、代理连接和分散的治理体系,不如通过这一平台,以安全、受控的方式,通过一个统一的控制平面访问精选的 MCP 服务器和已注册的代理。

将以下混乱局面转变为:

❌ AI 代理需要分别连接到每台 MCP 服务器

❌ 每位开发者需单独配置 VS Code、Cursor 和 Claude Code

❌ 开发者必须在本地安装和管理 MCP 服务器

❌ 企业级工具缺乏标准的身份验证流程

❌ API 密钥和凭据散落在各个工具中

❌ 无法了解团队正在使用哪些工具

❌ 无管控的工具泛滥带来安全风险

❌ 自主代理无法动态发现可用工具

❌ 多租户环境中缺少精选的工具目录

❌ A2A 提供代理卡片,但代理之间无法相互发现

❌ 维护独立的 MCP 服务器和代理注册中心在治理上不可行

❌ 无法对服务器和代理的访问实施统一的策略

转变为以下有序方式:

✅ AI 代理只需连接到一个网关,即可访问多台 MCP 服务器

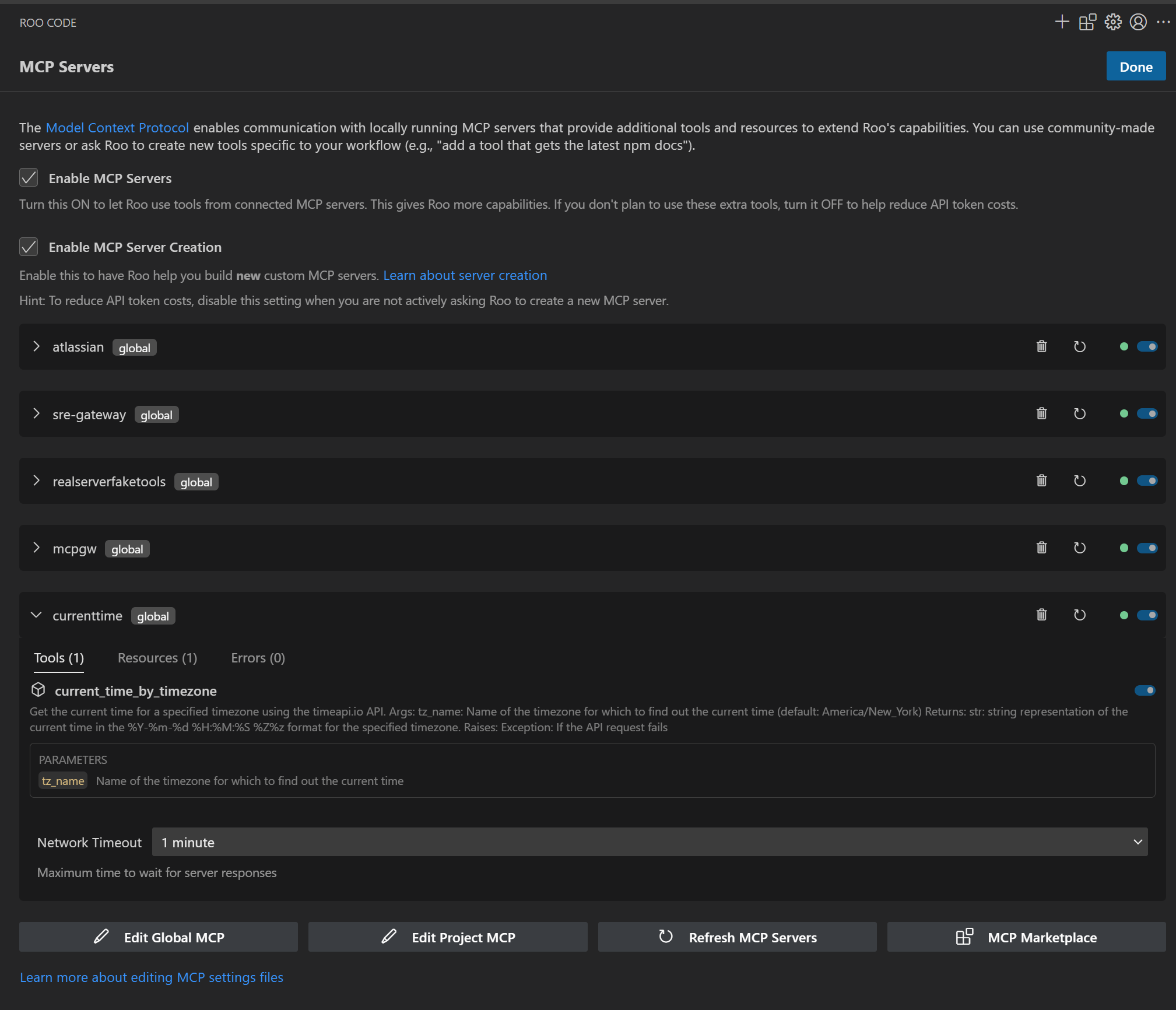

✅ VS Code、Cursor 和 Claude Code 只需一次配置

✅ 中央 IT 团队通过可流式传输的 HTTP 协议管理云端托管的 MCP 基础设施

✅ 开发者使用标准的 OAuth 2LO/3LO 流程访问企业级 MCP 服务器

✅ 凭据集中管理,并与安全 vault 集成

✅ 全面可见所有工具的使用情况及审计追踪

✅ 提供受控的工具访问权限,增强安全性

✅ 自主工作流可动态发现并调用工具

✅ 注册中心提供可发现的精选 MCP 服务器,适用于多租户环境

✅ 代理可通过统一的代理注册中心发现并与其他代理通信

✅ MCP 服务器和代理治理共用一个控制平面

✅ 对服务器和代理的访问实施统一的策略与审计追踪

┌─────────────────────────────────────┐ ┌──────────────────────────────────────────────────────┐

│ 之前:混乱 │ │ 之后:MCP 网关与注册中心 │

├─────────────────────────────────────┤ ├──────────────────────────────────────────────────────┤

│ │ │ │

│ 开发者 1 ──┬──► MCP 服务器 A │ │ 开发者 1 ──┐ ┌─ MCP 服务器 A │

│ ├──► MCP 服务器 B │ │ │ ├─ MCP 服务器 B │

│ └──► MCP 服务器 C │ │ 开发者 2 ──┼──► MCP 网关 │ │

│ │ │ │ & 注册中心 ───┼─ MCP 服务器 C │

│ 开发者 2 ──┬──► MCP 服务器 A │ ──► │ AI 代理 1 ───┘ │ │ │

│ ├──► MCP 服务器 D │ │ │ ├─ AI 代理 1 │

│ └──► MCP 服务器 E │ │ AI 代理 2 ──────────────┤ ├─ AI 代理 2 │

│ │ │ │ │ │

│ AI 代理 1 ───┬──► MCP 服务器 B │ │ AI 代理 3 ──────────────┘ └─ AI 代理 3 │

│ ├──► MCP 服务器 C │ │ │

│ └──► MCP 服务器 F │ │ 单一连接点 │

│ │ │ │

│ ❌ 每个用户需建立多条连接 │ │ ✅ 所有连接仅需一个网关 │

│ ❌ 缺乏集中管控 │ │ ✅ 统一的服务器和代理访问 │

│ ❌ 凭据管理混乱 │ │ ✅ 统一的治理与审计追踪 │

└─────────────────────────────────────┘ └──────────────────────────────────────────────────────┘

关于代理间通信的说明: AI 代理通过统一的代理注册中心发现其他 AI 代理,并直接(点对点)与其通信,无需经由 MCP 网关路由。注册中心负责发现、身份验证和访问控制,而代理之间则保持直接连接,以实现高效、低延迟的通信。

统一的代理与服务器注册中心

该平台作为一个全面的统一注册中心,支持以下功能:

- ✅ MCP 服务器注册与发现——注册、发现并管理对 MCP 服务器的访问

- ✅ AI 代理注册与发现——注册代理,并使其能够发现其他代理

- ✅ 代理间(A2A)通信——使用 A2A 协议实现代理间的直接通信

- ✅ 多协议支持——支持多种代理通信协议和模式

- ✅ 统一治理——为代理和服务器提供单一的策略与访问控制系统

- ✅ 跨协议代理发现——无论采用何种实现方式,代理均可相互发现

- ✅ 集成外部注册中心——可与 Anthropic 的 MCP 注册中心及其他外部来源对接

- ✅ 代理卡片与元数据——丰富的元数据,涵盖代理的能力、技能和身份验证机制

关键区别:与单独的解决方案不同,这一统一的注册中心消除了维护独立的 MCP 服务器和代理系统的需求,为代理编排、MCP 服务器访问以及代理间通信提供了一个统一的控制平面。

MCP 服务器、代理与技能注册中心

观看 MCP 服务器、A2A 代理和外部注册中心如何协同工作,实现动态工具发现:

https://github.com/user-attachments/assets/97c640db-f78b-4a6c-9662-894f975f66e2

MCP 工具实战演示

MCP 注册表 CLI

用于以自然语言与 AI 模型对话并发现 MCP 工具的交互式终端界面。通过类似 Claude Code 的对话式界面与注册表进行交流,实时显示令牌状态、跟踪费用,并支持选择 AI 模型。

快速入门: registry --url https://mcpgateway.ddns.net | 完整指南

最新动态

AWS 代理注册表联邦化 - 将来自 AWS 代理注册表 的 MCP 服务器、A2A 代理及代理技能联邦到 MCP 网关注册表中。可添加多个 AgentCore 注册表(同一或不同 AWS 账户/区域),选择要同步的描述符类型(MCP、A2A、CUSTOM、AGENT_SKILLS),并通过外部注册表设置页面统一管理。支持通过 IAM 角色扮演实现跨账户访问、在移除注册表时自动清理级联数据,以及启动时自动同步。只需设置一个环境变量 (

AWS_REGISTRY_FEDERATION_ENABLED=true) 即可为 ECS/Terraform 或 Helm 部署启用。操作指南 | 设计文档注册任意代理(A2A 和非 A2A) - 代理注册表现支持注册任意代理,而不仅限于 A2A 协议代理。新增

supported_protocol字段(a2a或other),用于区分代理类型。可通过 UI(A2A 代理勾选框,编辑时协议选择下拉菜单)、API(注册有效载荷中的supportedProtocol字段)或 CLI(--supported-protocol标志)进行注册。默认trust_level更新为community,visibility更新为public,以保持一致性。使用一次性 回填脚本 对 MongoDB 中现有代理进行规范化处理。新增两个 Claude Code 技能——generate-agent-card 和 generate-server-card——可分析源代码并生成可用于注册的代理或服务器卡片 JSON 文件。文档Amazon Bedrock AgentCore 批量导入 - 使用一条命令即可自动发现并注册您 AWS 账户中的所有 AgentCore 网关和代理运行时。CLI 会扫描处于 READY 状态的资源,根据协议将网关注册为 MCP 服务器,将运行时注册为 MCP 服务器或 A2A 代理,并生成用于自动化凭据轮换的令牌刷新清单。支持多账户扫描、符合 OIDC 标准的身份提供商(Cognito、Auth0、Okta、Entra ID、Keycloak),以及覆盖模式以更新现有注册信息。AgentCore 操作指南 | 设计文档

匿名使用遥测 - 以隐私为先的遥测功能,用于跟踪注册表的采用模式。仅发送非敏感的部署元数据(版本、操作系统、存储后端、身份验证提供商),不包含 PII、主机名或用户数据。默认为禁用状态(启动时 ping 功能开启,设置

MCP_TELEMETRY_DISABLED=1可关闭)。可选择每日心跳报告,提供聚合计数(服务器/代理/技能总数)。采用 HMAC 签名请求、基于 IP 哈希的速率限制、严格的模式验证以及失败静默设计,确保对注册表运行无任何影响。管理员 API 可按需强制触发心跳或启动事件。遥测文档代理名称服务 (ANS) 集成 - 通过 GoDaddy 的 代理名称服务 为已注册的代理和 MCP 服务器添加基于 PKI 的信任验证。代理所有者将其 ANS 代理 ID 关联到注册条目,注册表通过 ANS API 验证身份,并在代理卡片和语义搜索结果中显示可点击的信任徽章。后台调度器每 6 小时重新验证所有关联身份,并配备断路器保护机制。支持跟踪已验证、已过期和已被吊销的状态,并提供用于手动同步、指标和健康检查的管理端点。设计与操作指南 | 演示视频

联邦发现的注册表卡片 - 随着各注册表之间日益需要相互发现与通信,我们实现了注册表卡片规范——一种可通过

/.well-known/registry-card访问的标准化发现文档。该文档提供了包括认证端点、功能能力和联系方式在内的关键元数据,适用于任何注册表实例。增强的服务器、代理和技能卡片包含更丰富的元数据,从而支持更好的联邦工作流。注册表卡片配置指南🔑 Auth0 身份提供商支持 - 全面的企业级 SSO 集成,将 Auth0 作为身份提供商。统一的 IAM API 现在支持 Auth0 与 Keycloak、Microsoft Entra ID 和 Okta 一起使用,无论您选择哪种 IdP,都能提供统一的接口来创建用户、组和 M2M 服务账户。功能包括 Auth0 Actions 用于注入组声明、M2M 客户端同步结合数据库驱动的组扩充以生成 OAuth2 Client Credentials 令牌,以及完整的 Docker Compose 和 Terraform/ECS 部署支持。只需更改一个环境变量即可切换身份提供商,同时继续使用相同的管理 API 和 UI。Auth0 设置指南

🔑 Okta 身份提供商支持 - 全面的企业级 SSO 集成,将 Okta 作为身份提供商。现有的统一 IAM API 现在支持 Okta 与 Keycloak 和 Microsoft Entra ID 一起使用,无论您选择哪种 IdP,都能提供统一的接口来创建用户、组和 M2M 服务账户。功能包括自定义授权服务器支持可扩展的 M2M 认证、基于数据库的组扩充以生成 OAuth2 Client Credentials 令牌,以及完整的 Docker Compose 和 Terraform/ECS 部署支持。只需更改一个环境变量即可切换身份提供商,同时继续使用相同的管理 API 和 UI。Okta 设置指南

🔐 企业安全态势文档 - 全面的安全架构文档,涵盖所有部署平台(ECS、EKS、Docker Compose)的纵深防御体系。详细介绍了基础设施安全、使用 KMS 实现静态和传输加密、自动化轮转的密钥管理、遵循 CIS 基准的容器加固、使用 Semgrep 和 Bandit 进行自动化扫描的应用程序安全、MCP 服务器的供应链安全,以及对 SOC 2/GDPR 标准的合规性。安全态势指南

📊 指标直接 OTLP 推送导出 - 无需中间 OTEL 收集器,即可将指标直接推送至任何兼容 OTLP 的可观测性平台(如 Datadog、New Relic、Honeycomb、Grafana Cloud)。通过环境变量(

OTEL_OTLP_ENDPOINT、OTEL_EXPORTER_OTLP_HEADERS)进行配置,实现与商业可观测性平台的即时集成。支持 Docker Compose 和 Terraform/ECS 部署,并通过 AWS Secrets Manager 安全管理凭证。可与现有 Prometheus/Grafana 环境并行使用,构建混合监控体系。指标架构指南 — 直接 OTLP 推送⭐ AWS Workshop Studio:利用 MCP 网关与注册中心保护 AI 代理生态系统 - 实战工作坊,涵盖生产级 AI 代理生态系统的部署、身份验证、治理及安全最佳实践。学习如何在 AWS 上部署 MCP 网关与注册中心,配置企业级身份验证,实施细粒度访问控制,并确保 AI 代理通信的安全性。开始工作坊

💻 单命令 macOS 设置 - 在 MacBook 上快速启动并试用该解决方案的最便捷方式。只需请求 Claude Code 或您喜爱的 AI 编程助手使用 macOS 设置技能,它便会自动克隆仓库、安装所有依赖项、配置服务(MongoDB、Keycloak、注册中心)、注册示例服务器,并验证整个堆栈是否正常运行。非常适合单人开发环境及动手探索。支持通过单条命令完成完整设置或彻底清理。ECS/EKS 部署技能即将推出。

AI 注册中心 MCP 服务器(airegistry-tools) - 允许 AI 编程助手(Claude Code、Roo Code、Cursor 等)直接从注册中心发现并查询 MCP 服务器、代理和技能。提供 5 个工具:

list_services、list_agents、list_skills、intelligent_tool_finder(语义搜索)以及healthcheck。注册中心启动时自动注册,无需手动配置。详情请参阅 AI 注册中心工具文档。治理与安全增强 - 增强审计日志功能,支持按用户名、MCP 服务器等条件进行搜索过滤;新增统计仪表板,展示热门用户、操作记录、时间线图表以及每位用户的活动细分。系统 uptime 和健康状态现可在页眉中查看,包含部署信息、注册中心统计数据及数据库状态。通过 Bandit 扫描进行全面安全加固,解决了子进程安全问题(B603/B607)、SQL 注入防护(B608)、硬编码凭证检测(B105)等代码库中的各类漏洞模式。所有安全发现均已记录并妥善处理,对必要例外情况也提供了合理解释。

IAM 设置 UI - 提供可视化界面,可直接在 Web UI 中管理用户、组及 M2M 服务账户。创建并配置具有细粒度权限的访问控制组,针对服务器、工具、代理及 UI 功能进行授权。支持为人类用户分配组别,并为 AI 代理创建带有 OAuth2 客户端凭据的 M2M 服务账户。功能包括可搜索的服务器/代理/工具选择器、作用域配置的 JSON 导入导出,以及对 MCP 服务器和虚拟服务器在访问规则中的统一支持。兼容 Keycloak 和 Microsoft Entra ID 身份提供商。IAM 设置指南

系统配置查看器 - 通过设置 UI 查看并导出所有注册中心配置参数。仅限管理员可见的面板展示了 11 个配置分组(部署、存储、认证、嵌入、健康、WebSocket、安全扫描、审计、联邦、发现),并对敏感值进行遮蔽处理。支持以 ENV、JSON、TFVARS 或 YAML 格式导出配置,便于自动化部署。API 端点

/api/config/full和/api/config/export提供程序化访问接口。配置指南虚拟 MCP 服务器支持 - 将多个后端 MCP 服务器的工具、资源和提示聚合到一个统一的端点。客户端连接到单一虚拟服务器,该服务器会呈现来自任意已注册后端组合的能力视图,并实施精细的访问控制。功能包括工具别名映射(解决命名冲突)、版本锁定(固定到特定后端版本)、基于作用域的工具级访问控制、会话多路复用(一个客户端会话透明地映射到多个后端会话),以及对

tools/list、resources/list和prompts/list的 60 秒缓存聚合。支持所有 MCP JSON-RPC 方法,包括initialize、ping、tools/call、resources/read和prompts/get。设计文档 | 操作指南仅注册中心部署模式 - 可以不集成 Nginx 网关,将注册中心作为独立的目录/发现服务运行。在“仅注册中心”模式下,注册服务器时不会更新 Nginx 配置,MCP 代理请求将返回 503 错误,并提示使用直连方式。前端会自动调整,显示

proxy_pass_url而非网关 URL。结合REGISTRY_MODE设置(full、skills-only、mcp-servers-only、agents-only),您可以根据具体场景配置注册中心。例如,将REGISTRY_MODE=skills-only设置为专用技能注册中心,仅管理 Agent Skills(SKILL.md 文件),而不涉及 MCP 服务器或 A2A 代理——这非常适合希望拥有轻量级技能库的团队。UI 会自动适应,仅显示相关功能;对于被禁用的功能,API 端点将返回 503 错误。诸如“启用网关 + 技能仅用”之类的无效组合会自动纠正并发出警告。注册中心部署模式指南代理技能注册中心 - 注册、发现并管理可重用的指令集(SKILL.md 文件),以通过专业工作流增强 AI 编码助手的功能。技能托管在 GitHub、GitLab 或 Bitbucket 上,并注册到 MCP 网关注册中心,以便于发现和访问控制。功能包括:用于元数据提取的 YAML 前置元数据解析、基于 URL 可达性检查的健康监测、可见性控制(公开/私有/组)、星级评分、语义搜索集成、工具依赖性验证,以及带有 SKILL.md 内容模态框的丰富 UI。安全性方面,在注册时会自动使用 Cisco AI Defense Skill Scanner 进行安全扫描,该扫描器结合了 YARA 模式匹配、LLM 分析和静态代码检查。同时,通过重定向验证提供 SSRF 防护,确保 URL 处理的安全性。代理技能指南 | 架构 | 安全扫描

📋 合规审计日志记录 - 用于安全监控和合规性的全面审计日志记录功能。捕获所有 Registry API 和 MCP 网关的访问事件,包含用户身份、操作详情及时间信息。功能包括:自动凭证脱敏(令牌、Cookie、密码绝不会被记录)、基于 TTL 的日志保留策略(默认 7 天,可配置)、仅管理员可用的审计查看 UI,支持筛选和导出(JSONL/CSV 格式),以及非阻塞的异步设计。支持 SOC 2 和 GDPR 要求,实现“谁、什么、何时、何地、结果”的追踪。审计日志指南

🌐 点对点注册中心联邦化 - 连接多个 MCP 网关注册中心实例,实现服务器与代理之间的双向同步。中央 IT 团队可以汇总跨业务线注册中心的可见性,而各业务线也可从中央枢纽继承共享工具。功能包括:可配置的同步模式(全部、白名单、标签过滤)、定时与按需同步、适用于不依赖 IdP 部署的静态令牌认证、采用 Fernet 加密的凭证存储、基于版本号的孤儿检测,以及路径命名空间机制以避免冲突。同步后的条目为只读,并显示其来源注册中心。类似 VS Code 风格的设置 UI 提供对对等节点的管理、同步触发及状态监控功能。架构设计 | 操作指南

🔑 注册中心 API 的静态令牌认证 - 使用静态 API 密钥而非基于 IdP 的 JWT 验证来访问 Registry API 端点(

/api/*、/v0.1/*)。此功能专为可信网络环境、CI/CD 流水线以及 CLI 工具设计,因为在这些场景下配置完整的身份提供商可能并不实际。MCP 网关端点仍需进行完整的 IdP 认证。此外,系统会在启动时进行验证,若未配置令牌则会禁用该功能。静态令牌认证指南🔀 MCP 服务器版本路由 - 在单个网关端点后同时运行同一 MCP 服务器的多个版本。将新版本注册为非活跃状态,通过

X-MCP-Server-Version头进行测试,然后只需一次 API 调用或 UI 点击即可将其提升为活跃状态。功能包括即时回滚、客户端版本固定、带有日落日期的弃用生命周期、基于 Nginx map 的 O(1) 自动路由、所有版本的级联删除以及交换后的健康检查。仪表板会独立显示管理员控制的路由版本和 MCP 服务器报告的软件版本。只有活跃版本才会出现在搜索结果和健康检查中。设计文档 | 操作指南👥 多提供商 IAM 与统一 API - 完整的身份和访问管理支持 Keycloak、Microsoft Entra ID、Okta 和 Auth0。注册表 API 提供统一的用户和组管理体验,无论您使用哪种 IdP。普通用户可以通过 UI 登录,并为 CLI 工具和 AI 编码助手生成自签名 JWT 令牌(具有与其会话相同的权限)。服务账户 (M2M) 可通过 OAuth2 客户端凭证流程启用 AI 代理身份。通过作用域实现细粒度的访问控制,精确定义每个用户可以访问哪些 MCP 服务器、方法、工具和代理。认证设计 | IdP 提供商架构 | 作用域管理 | Entra ID 设置 | Okta 设置 | Auth0 设置

🏷️ 服务器与代理的自定义元数据 - 为 MCP 服务器和代理添加丰富的自定义元数据,用于组织、合规性和集成跟踪。元数据可通过语义搜索完全索引,支持诸如“team:data-platform”、“PCI-DSS 合规”或“owner:alice@example.com”之类的查询。用例包括团队所有权、合规性跟踪(PCI-DSS、HIPAA)、成本中心分配、部署区域、JIRA 工单以及自定义标签。与现有注册向后兼容。元数据使用指南

🔎 增强的混合搜索 - 改进的语义搜索,将向量相似度与分词关键词匹配相结合,适用于服务器、工具和代理。显式名称引用现在会提升相关性得分,确保精确匹配优先显示。混合搜索架构

🛡️ 安全扫描结果在 UI 中展示 - 安全扫描结果现在直接显示在服务器和代理卡片上,采用颜色编码的盾牌图标(灰色/绿色/红色)。点击盾牌图标可查看详细扫描结果,并从 UI 触发重新扫描。安全扫描仪文档

🧪 全面的测试套件与更新的 LLM 文档 - 完整的 pytest 测试套件,包含 701+ 项通过测试(单元测试、集成测试、端到端测试),通过 GitHub Actions 在所有 PR 上自动运行。覆盖率至少 35%(目标 80%),约 30 秒完成,使用 8 个并行工作进程。更新的 llms.txt 提供了关于 LLM 编码助手的全面文档,涵盖存储后端迁移(文件 → DocumentDB/MongoDB)、代码库模式、AWS ECS 部署、Microsoft Entra ID 集成、双重安全扫描、联邦架构、评分系统、测试标准以及关键代码组织中的反模式。测试指南 | docs/llms.txt

📊 DocumentDB 和 MongoDB CE 存储后端 - 使用与 MongoDB 兼容的分布式存储后端。DocumentDB 提供原生 HNSW 向量搜索,在生产部署中可实现亚百毫秒的语义查询;而 MongoDB Community Edition 8.2 则支持带有副本集的完整本地开发功能。两个后端使用相同的代码库抽象层,具备自动集合管理、优化索引以及面向应用级别的向量搜索功能。只需一个环境变量即可在 MongoDB CE(本地测试)和 DocumentDB(生产)之间切换。注意:基于文件的存储已被弃用,将在未来版本中移除。建议本地开发使用 MongoDB CE。配置指南 | 存储架构

🔒 A2A 代理安全扫描 - 集成 Cisco AI Defense A2A Scanner,对 A2A 代理进行安全扫描。在代理注册时自动执行安全扫描,包括 YARA 模式匹配、A2A 规范验证和启发式威胁检测。功能包括自动标记不安全代理、可配置的阻止策略以及详细的扫描报告,提供 API 端点以查看结果并触发重新扫描。

🔧 注册表管理 API - 新的程序化 API,用于管理服务器、组和用户。Python 客户端 (

api/registry_client.py) 提供类型安全接口、RESTful HTTP 端点 (/api/management/*) 和全面的错误处理。以现代 API 方式取代 Shell 脚本,同时保持向后兼容性。API 文档 | 服务管理指南⭐ 服务器与代理评分系统 - 使用交互式五星级评分组件对代理进行评分和评论。用户可通过 UI 或 CLI 提交评分,查看汇总评分及个人评分详情,并更新其现有评分。功能包括循环缓冲区(每代理最多 100 条评分)、每位用户仅限一条评分、浮点平均值计算以及完整的 OpenAPI 文档。支持社区驱动的代理质量评估和发现。

🧠 灵活的嵌入支持 - 语义搜索可选择三种嵌入提供商:本地 sentence-transformers、OpenAI,或任何受 LiteLLM 支持的提供商,包括 Amazon Bedrock Titan、Cohere 以及其他 100 多种模型。只需简单配置更改即可切换提供商。嵌入指南

☁️ AWS ECS 部署 - 在 Amazon ECS Fargate 上进行部署,采用多可用区架构、带 HTTPS 的 Application Load Balancer、自动扩展、CloudWatch 监控以及 NAT Gateway 冗余。完整的 Terraform 配置可用于部署整个堆栈。ECS 部署指南

📦 灵活的部署模式 - 三种部署选项以满足您的需求:(1) 仅 CloudFront,无需自定义域名即可快速搭建;(2) 自定义域名搭配 Route53/ACM,打造品牌化 URL;或 (3) CloudFront + 自定义域名,兼具 CDN 优势的生产环境。部署模式指南

🔗 联邦注册表 - MCP Gateway 注册表现支持与其他注册表的服务器和代理联邦。联邦指南

🔗 代理间协议 (A2A) 支持 - 代理现在可以通过安全的集中式注册表注册、发现并与其他代理通信。借助 Keycloak 基于组的访问控制和细粒度权限,构建自主代理生态系统。A2A 指南

🏢 Microsoft Entra ID 集成 - 企业级 SSO,采用 Microsoft Entra ID(Azure AD)身份验证。基于组的访问控制、条件访问策略以及与现有 Microsoft 365 环境的无缝集成。Entra ID 设置指南

🤖 MCP 注册表的对话式 CLI - 使用类似 Claude Code 的界面,以自然语言与注册表交互。发现工具、提问并以对话方式执行 MCP 命令。了解详情

🔒 MCP 服务器安全扫描 - 集成 Cisco AI Defense MCP Scanner 进行漏洞扫描。在服务器注册时自动执行安全扫描,定期对整个注册表进行全面扫描并生成详细的 Markdown 报告,同时自动禁用存在安全问题的服务器。

📥 从 Anthropic MCP 注册表导入服务器 - 使用一条命令即可从 Anthropic 注册表导入精选的 MCP 服务器。导入指南

🔌 Anthropic MCP 注册表 REST API 兼容性 - 与 Anthropic 的 MCP 注册表 REST API 规范完全兼容。API 文档

🔎 服务器、工具和代理的统一语义搜索 - 使用

POST /api/search/semantic对所有 MCP 服务器、其工具以及已注册的 A2A 代理进行自然语言搜索。既可通过仪表板 UI(会话 Cookie 认证)使用,也可通过 JWT Bearer 令牌以编程方式调用,一次性返回按实体类型排序的相关性匹配结果。🚀 预建镜像 - 使用预建的 Docker 镜像即可立即部署。开始使用 | macOS 设置指南

🔐 Keycloak 集成 - 企业级身份验证,配备 AI 代理审计轨迹和基于组的授权。了解详情

⚡ Amazon Bedrock AgentCore 集成 - 支持 AgentCore Gateway,并提供双重身份验证。集成指南

A2A 代理——示例实现

该注册表包含两个 A2A 代理示例,展示了人类开发者和自主 AI 代理如何通过统一的代理注册表发现、注册并使用其他代理。代理可以通过语义搜索以编程方式发现其他代理,并借助 A2A 协议调用它们,从而实现动态的代理组合与自主代理编排。

示例代理

| 代理名称 | 路径 | 技能 |

|---|---|---|

| 旅行助理代理 | /travel-assistant-agent |

航班搜索、价格查询、推荐、行程规划 |

| 航班预订代理 | /flight-booking-agent |

座位余量查询、航班预订、支付、预订管理 |

代理发现

在注册表 UI 中查看: 打开注册表并导航至 A2A 代理 选项卡,即可浏览已注册代理的完整元数据、能力与技能。

通过 CLI 搜索: 开发者可使用自然语言描述来搜索代理:

# 搜索能够帮助预订行程的代理

cli/agent_mgmt.sh search "need an agent to book a trip"

示例输出:

找到 4 个匹配“需要一个可以预订行程的代理”的代理:

--------------------------------------------------------------------------------------------------------------

代理名称 | 路径 | 分数

--------------------------------------------------------------------------------------------------------------

旅行助理代理 | /travel-assistant-agent | 0.8610

航班预订代理 | /flight-booking-agent | 1.2134

--------------------------------------------------------------------------------------------------------------

代理间发现 API

注册表提供了一个 语义搜索 API,供代理在运行时作为工具来发现其他 A2A 代理。此 API 支持动态代理组合,使代理能够根据自身能力而非硬编码引用寻找协作伙伴。

发现 API 端点:

POST /api/agents/discover/semantic?query=<自然语言查询>&max_results=5

Authorization: Bearer <jwt-token>

响应内容包括:

- 代理名称、描述及端点 URL

- 包含技能与能力的代理卡片元数据

- 用于对匹配结果排序的相关性分数

- 信任级别与可见性设置

代理如何使用:

- 代理调用注册表的语义搜索 API,传入自然语言查询(例如:“可以预订航班的代理”)。

- 注册表返回匹配的代理及其端点 URL 和完整的代理卡片元数据。

- 代理利用代理卡片了解其能力,并通过 A2A 协议调用所发现的代理。

- 最后将预订确认信息返回给用户。

示例——旅行助理发现并调用航班预订代理:

用户:“我需要预订从纽约飞往洛杉矶的航班。”

旅行助理:

1. 调用注册表 API:POST /api/agents/discover/semantic?query="book flights"

2. 注册表返回航班预订代理的端点 URL 和代理卡片。

3. 利用代理卡片了解其能力,随后向航班预订代理发送 A2A 消息。

4. 将预订确认信息反馈给用户。

这种模式使代理能够通过发现专门处理特定任务的代理来动态扩展自身能力,而无需直接具备这些功能。

代理卡片: 请访问 agents/a2a/test/ 查看代理卡片元数据,其中包含了技能、协议及能力等完整定义。

有关完整的代理部署与测试文档,请参阅 agents/a2a/README.md。

核心应用场景

AI 代理与代码助手治理

为自主 AI 代理和人类开发者提供安全通道,使其可通过 AI 代码助手(VS Code、Cursor、Claude Code)访问经批准的工具,同时保持 IT 部门的监督与合规性。

企业安全与合规

针对 SOX/GDPR 合规要求,为人类与 AI 代理的访问模式提供集中式身份验证、细粒度权限控制以及全面的审计追踪。

动态工具发现

AI 代理可借助智能语义搜索自主发现并执行超出其初始能力范围的专业工具;与此同时,开发者则可通过其代码助手获得引导式的工具发现体验。

统一访问网关

单一网关同时支持自主 AI 代理(机器对机器)与 AI 代码助手(人类引导),并确保一致的身份验证与工具访问模式。

架构

MCP 网关与注册中心为自主 AI 代理和 AI 编程助手提供了一个统一平台,通过集中式网关访问企业精选的工具,并实现全面的身份验证和治理。

flowchart TB

subgraph Human_Users["人类用户"]

User1["人类用户 1"]

User2["人类用户 2"]

UserN["人类用户 N"]

end

subgraph AI_Agents["AI 代理"]

Agent1["AI 代理 1"]

Agent2["AI 代理 2"]

Agent3["AI 代理 3"]

AgentN["AI 代理 N"]

end

subgraph EC2_Gateway["<b>MCP 网关与注册中心</b>(Amazon EC2 实例)"]

subgraph NGINX["NGINX 反向代理"]

RP["反向代理路由器"]

end

subgraph AuthRegistry["身份验证与注册服务"]

AuthServer["认证服务器<br/>(双重认证)"]

Registry["注册中心<br/>Web UI"]

RegistryMCP["注册中心<br/>MCP 服务器"]

end

subgraph LocalMCPServers["本地 MCP 服务器"]

MCP_Local1["MCP 服务器 1"]

MCP_Local2["MCP 服务器 2"]

end

end

%% 身份提供商

IdP[身份提供商<br/>Keycloak/Cognito]

subgraph EKS_Cluster["Amazon EKS/EC2 集群"]

MCP_EKS1["MCP 服务器 3"]

MCP_EKS2["MCP 服务器 4"]

end

subgraph APIGW_Lambda["Amazon API Gateway + AWS Lambda"]

API_GW["Amazon API Gateway"]

Lambda1["AWS Lambda 函数 1"]

Lambda2["AWS Lambda 函数 2"]

end

subgraph External_Systems["外部数据源与 API"]

DB1[(数据库 1)]

DB2[(数据库 2)]

API1["外部 API 1"]

API2["外部 API 2"]

API3["外部 API 3"]

end

%% 人类用户连接

User1 -->|Web 浏览器<br>身份验证| IdP

User2 -->|Web 浏览器<br>身份验证| IdP

UserN -->|Web 浏览器<br>身份验证| IdP

User1 -->|Web 浏览器<br>HTTPS| Registry

User2 -->|Web 浏览器<br>HTTPS| Registry

UserN -->|Web 浏览器<br>HTTPS| Registry

%% 代理到网关的连接

Agent1 -->|MCP 协议<br>SSE 带认证| RP

Agent2 -->|MCP 协议<br>SSE 带认证| RP

Agent3 -->|MCP 协议<br>可流式 HTTP 带认证| RP

AgentN -->|MCP 协议<br>可流式 HTTP 带认证| RP

%% 认证流程连接

RP -->|认证验证| AuthServer

AuthServer -.->|验证凭证| IdP

Registry -.->|用户认证| IdP

RP -->|工具发现| RegistryMCP

RP -->|Web UI 访问| Registry

%% 网关到 MCP 服务器的连接

RP -->|SSE| MCP_Local1

RP -->|SSE| MCP_Local2

RP -->|SSE| MCP_EKS1

RP -->|SSE| MCP_EKS2

RP -->|可流式 HTTP| API_GW

%% API GW + Lambda 内部连接

API_GW --> Lambda1

API_GW --> Lambda2

%% 到外部系统的连接

MCP_Local1 -->|工具连接| DB1

MCP_Local2 -->|工具连接| DB2

MCP_EKS1 -->|工具连接| API1

MCP_EKS2 -->|工具连接| API2

Lambda1 -->|工具连接| API3

%% 样式定义

classDef user fill:#fff9c4,stroke:#f57f17,stroke-width:2px

classDef agent fill:#e1f5fe,stroke:#29b6f6,stroke-width:2px

classDef gateway fill:#e8f5e9,stroke:#66bb6a,stroke-width:2px

classDef nginx fill:#f3e5f5,stroke:#ab47bc,stroke-width:2px

classDef mcpServer fill:#fff3e0,stroke:#ffa726,stroke-width:2px

classDef eks fill:#ede7f6,stroke:#7e57c2,stroke-width:2px

classDef apiGw fill:#fce4ec,stroke:#ec407a,stroke-width:2px

classDef lambda fill:#ffebee,stroke:#ef5350,stroke-width:2px

classDef dataSource fill:#e3f2fd,stroke:#2196f3,stroke-width:2px

%% 应用样式

class User1,User2,UserN user

class Agent1,Agent2,Agent3,AgentN agent

class EC2_Gateway,NGINX gateway

class RP nginx

class AuthServer,Registry,RegistryMCP gateway

class IdP apiGw

class MCP_Local1,MCP_Local2 mcpServer

class EKS_Cluster,MCP_EKS1,MCP_EKS2 eks

class API_GW apiGw

class Lambda1,Lambda2 lambda

class DB1,DB2,API1,API2,API3 dataSource

关键架构优势:

- 统一网关:通过编程助手为 AI 代理和人类开发者提供单一访问入口。

- 双重认证:同时支持人类用户认证和机器对机器的代理认证。

- 可扩展基础设施:具备水平扩展能力的 Nginx 反向代理。

- 多种传输方式:支持 SSE 和可流式 HTTP,以满足不同客户端需求。

主要优势

安全特性

- 符合 OAuth 2.0/3.0 标准,并集成身份提供商。

- 在工具和方法级别实现细粒度访问控制。

- 零信任网络架构。

- 完整的审计追踪和全面的合规性分析。

AI 代理与开发者体验

- 单一配置适用于自主 AI 代理和 AI 编程助手(VS Code、Cursor、Claude Code、Cline)。

- 支持基于自然语言查询的动态工具发现,适用于代理和人类。

- 新团队成员和 AI 代理部署可实现即时上手。

- 为 AI 代理和人类开发者提供统一的治理机制。

部署特性

- 原生容器化(Docker/Kubernetes)。

- 实时健康监控与告警。

- 双重认证支持人类和机器身份验证。

快速入门

设置 MCP 网关与注册中心有四种方式:

- 选项 A:AI 辅助 macOS 设置 — 在 macOS 上启动的最快方式。请您的 AI 编程助手使用 macOS 设置技能,即可完成全自动的一键设置。非常适合实验。

- 选项 B:预构建镜像 — 使用预构建的 Docker 或 Podman 容器快速部署。推荐大多数用户使用。

- 选项 C:Podman(无 root 权限) — 针对 macOS 和无 root 权限 Linux 环境的详细 Podman 指南。

- 选项 D:从源代码构建 — 完整源码构建,适用于自定义或开发场景。

选项 A:AI 辅助 macOS 设置(最快)

在 macOS 上开始使用的最简单方式。 只需询问 Claude Code 或你的 AI 编程助手:

“使用 macOS 设置技能来安装和配置 MCP 网关与注册中心”

macOS 设置技能 将自动:

- ✅ 克隆仓库并安装所有依赖项(Homebrew、Python、UV、Docker、Node.js)

- ✅ 配置并启动带有副本集的 MongoDB

- ✅ 设置并初始化 Keycloak,创建管理员用户

- ✅ 启动注册中心和认证服务器

- ✅ 注册 Cloudflare MCP 文档服务器

- ✅ 验证整个堆栈是否正常运行

适合人群: 单人开发者实验、快速演示、动手探索

所需条件: 安装了 AI 编程助手(Claude Code、Cursor 等)的 macOS 设备

清理工作: 完成后,可让 AI 助手执行“拆除 MCP 网关设置”以彻底移除所有组件。

注:用于生产部署的 ECS/EKS 部署技能即将推出。

选项 B:预构建镜像(即刻部署)

通过预构建的 Docker 容器,几分钟内即可运行起来。这是大多数用户的推荐方式。

# 克隆并配置

git clone https://github.com/agentic-community/mcp-gateway-registry.git

cd mcp-gateway-registry

cp .env.example .env

# 使用您的密码编辑 .env 文件(KEYCLOAK_ADMIN_PASSWORD 等)

nano .env

# 使用预构建镜像部署

export DOCKERHUB_ORG=mcpgateway

./build_and_run.sh --prebuilt

# 访问注册中心 UI

open http://localhost:7860 # macOS

# xdg-open http://localhost:7860 # Linux

完整快速入门指南 - 包含完整的逐步说明,包括:

- 必要软件的安装(Docker、Python、UV)

- 环境变量配置

- MongoDB 和 Keycloak 的初始化

- 用户及服务账户的设置

- 服务器和代理的注册

- 网关功能测试

优势: 无需构建时间 | 无需 Node.js | 无需前端编译 | 使用经过测试的一致性镜像

选项 C:Podman(无 root 容器部署)

非常适合 macOS 和无 root 权限的 Linux 环境

Podman 提供无 root 权限的容器运行方式,无需特权端口,因此特别适用于:

- 使用 Podman Desktop 的 macOS 用户

- 倾向于无 root 容器的 Linux 用户

- Docker 守护进程不可用的 开发环境

MacOS 非 Apple Silicon 平台的 Podman 快速设置:

# 安装 Podman Desktop

brew install podman-desktop

# 或从 https://podman-desktop.io/ 下载

在 Podman Desktop 中,进入“偏好设置”>“Podman Machine”,创建一台至少配备 4 核 CPU 和 8GB 内存的新机器。或者,参阅更详细的 Podman 安装指南,了解如何在命令行上进行设置。

# 初始化 Podman 机器

podman machine init

podman machine start

# 验证安装

podman --version

podman compose version

# 配置环境

cp .env.example .env

# 编辑 .env 文件以填写您的凭据

使用 Podman 部署:请参阅我们的 安装指南,其中包含下载、安装、初始化第一个 Podman 容器以及故障排除的详细步骤。

使用 Podman 构建:

# 自动检测(如果 Docker 不可用则使用 Podman)

./build_and_run.sh --prebuilt

# 显式 Podman 模式(仅适用于非 Apple Silicon 平台)

./build_and_run.sh --prebuilt --podman

# 在非特权端口访问注册中心

# 在 macOS 上:

open http://localhost:8080

# 在 Linux 上:xdg-open http://localhost:8080

注意:Apple Silicon(M1/M2/M3)? 请勿在 ARM64 架构上使用

--prebuilt选项搭配 Podman。这会导致“代理已运行”的错误。请参阅 Apple Silicon 上的 Podman 指南。

# 在 Apple Silicon Mac 上运行:

./build_and_run.sh --podman

与 Docker 的主要区别:

- 无需 root 或 sudo 权限

- 在 macOS 上无需特权端口即可运行

- HTTP 端口为

8080(而非80) - HTTPS 端口为

8443(而非443) - 其他服务端口保持不变

有关 Podman 的详细设置说明,请参阅 安装指南 和 macOS 设置指南。

选项 D:从源码构建

初次接触 MCP 网关? 请从我们的 完整设置指南 开始,该指南提供了从零开始在 AWS EC2 上操作的详细分步说明。

在 macOS 上运行? 请参阅我们的 macOS 设置指南,获取平台特定的说明和优化建议。

测试与集成选项

测试套件: 该项目包含全面的自动化测试,使用 pytest 实现:

# 运行所有测试

make test

# 仅运行单元测试(快速)

make test-unit

# 带覆盖率报告运行

make test-coverage

# 运行特定类别测试

uv run pytest -m unit # 仅单元测试

uv run pytest -m integration # 集成测试

uv run pytest -m "not slow" # 跳过耗时测试

测试结构:

- 单元测试 (

tests/unit/) - 快速、独立的组件测试 - 集成测试 (

tests/integration/) - 组件交互测试 - 端到端测试 (

tests/integration/test_e2e_workflows.py) - 完整的工作流测试

Python 代理:

agents/agent.py- 具有先进 AI 能力的全功能 Python 代理

测试文档:

Pre-commit 钩子:

# 安装 pre-commit 钩子

pip install pre-commit

pre-commit install

# 手动运行钩子

pre-commit run --all-files

企业级特性

AI 代理与编程助手集成

通过集中式治理,改变自主 AI 代理和开发团队访问企业工具的方式:

由企业精选的 MCP 服务器可通过统一网关访问 |

AI 助手在治理下执行经批准的企业工具 |

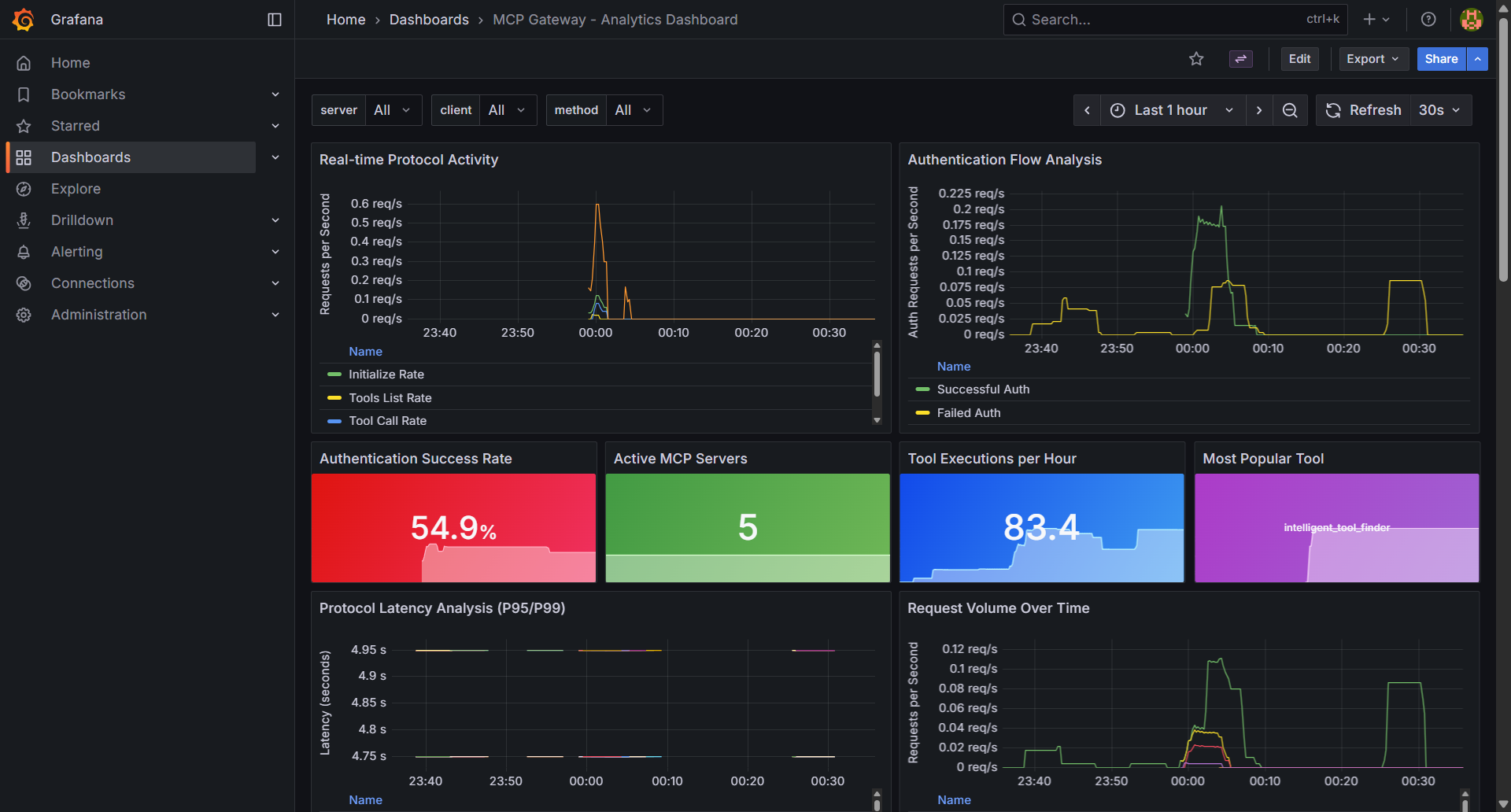

可观测性通过 Grafana 仪表板提供全面的实时指标和监控功能,并采用双路径存储:SQLite 用于详细的历史分析,OpenTelemetry (OTEL) 导出则用于与 Prometheus、CloudWatch、Datadog 等监控平台集成。跟踪身份验证事件、工具执行、发现查询以及系统性能指标。了解更多

实时指标和可观测性仪表板,用于跟踪服务器健康状况、工具使用情况和身份验证事件 |

|

Anthropic MCP 注册表集成

无缝集成 Anthropic 官方 MCP 注册表,通过您的网关导入并访问精选的 MCP 服务器:

- 导入服务器:只需一条命令即可从 Anthropic 注册表中选择并导入所需服务器

- 统一访问:通过您的网关以集中式身份验证和治理方式访问已导入的服务器

- API 兼容性:完全支持 Anthropic 注册表 REST API 规范——将您的 Anthropic API 客户端指向此注册表,即可发现可用服务器

从 Anthropic 官方注册表导入并访问精选的 MCP 服务器

联邦 - 外部注册表集成

统一的多注册表访问:

- Anthropic MCP 注册表——导入带有紫色

ANTHROPIC视觉标签的精选 MCP 服务器 - Workday ASOR——导入来自记录代理系统的 AI 代理,带有橙色

ASOR视觉标签 - 自动同步——定时与外部注册表同步

- 视觉标识——清晰的视觉标签可在 UI 中区分联邦来源

- 集中管理——所有联邦服务器和代理的单一控制平面

快速设置:

# 配置联邦来源

echo 'ASOR_ACCESS_TOKEN=your_token' >> .env

# 使用您的来源更新 federation.json

# 重启服务

./build_and_run.sh

📖 完整联邦指南——环境设置、身份验证、配置及故障排除

安全扫描

集成漏洞检测:

- 自动化安全扫描——使用 Cisco AI Defence MCP Scanner 对 MCP 服务器进行集成漏洞扫描,在注册时自动执行扫描,并支持定期的注册表范围扫描

- 详细安全报告——包含漏洞详情、严重性评估和修复建议的完整 Markdown 报告

- 自动保护——存在安全问题的服务器会自动禁用,并标记为“待处理安全状态”,以保护您的基础设施

- 合规就绪——为企业合规要求提供安全审计轨迹和漏洞跟踪

身份验证与授权

多种身份模式:

- 机器对机器 (M2M)——适用于自主 AI 代理和自动化系统

- 三方 OAuth (3LO)——适用于外部服务集成(Atlassian、Google、GitHub)

- 基于会话——适用于使用 AI 编程助手和 Web 界面的人类开发者

支持的身份提供商: Keycloak、Microsoft Entra ID、Okta、Auth0、Amazon Cognito 以及任何兼容 OAuth 2.0 的提供商。了解更多

细粒度权限: 工具级、方法级、团队级以及临时访问控制。了解更多

部署选项

云平台: Amazon EC2、Amazon EKS

遥测

该注册表会收集匿名且非敏感的使用遥测数据,以帮助我们了解采用模式并改进产品。这两层均为“默认开启、可选择退出”。

发送的内容(第 1 层——启动 ping): 注册表版本、Python 版本、操作系统、CPU 架构、云提供商、存储后端、身份验证提供商以及部署模式。不包含 IP 地址、主机名、文件路径、用户数据或任何 PII。

默认还会发送的内容(第 2 层——每日心跳): 聚合计数(服务器、代理、技能、对等节点的数量)、搜索后端、嵌入提供商和运行时间。隐私保障与第 1 层相同。仅需关闭心跳:MCP_TELEMETRY_OPT_OUT=1。

行为变更(v1.0.18 之后): 此前每日心跳是可选开启的(

MCP_TELEMETRY_OPT_IN=1)。现在改为默认开启、可选择退出。由于心跳仅包含聚合计数(无 PII),其行为现已与启动 ping 一致。

若要完全退出:

export MCP_TELEMETRY_DISABLED=1 # 关闭启动 ping 和心跳

若仅关闭心跳(启动 ping 仍发送):

export MCP_TELEMETRY_OPT_OUT=1

所有请求均经过 HMAC 签名、速率限制和模式验证。遥测具有失败静默特性,绝不会影响注册表的正常运行。详细信息请参阅遥测文档。

部署

AWS 弹性容器服务 (ECS)

部署配置在 Amazon ECS Fargate 上,具备完善的企业级功能:

- 多可用区架构——跨多个可用区实现冗余

- 应用负载均衡器——HTTPS/SSL 终止,并通过 ACM 自动管理证书

- 自动扩展——根据 CPU 和内存利用率动态调整规模

- CloudWatch 集成——全面的监控、日志记录和警报功能

- NAT 网关高可用性——冗余 NAT 网关配置,确保安全的出站连接

- Keycloak 集成——企业级身份验证,后端使用 RDS Aurora PostgreSQL 数据库

- EFS 共享存储——持久化存储模型、日志和配置

- 服务发现——AWS Cloud Map 用于服务间通信

完整的 ECS 部署指南——使用 Terraform 部署整个堆栈的分步说明。

Amazon EKS(Kubernetes)

即将推出——在 Amazon EKS 上部署 Kubernetes,并使用 Helm 图表进行大规模容器编排。

文档

| 入门指南 | 企业设置 | 开发者与运维 |

|---|---|---|

| 完整设置指南 全新! 在 AWS EC2 上从零开始的分步教程 |

身份验证指南 OAuth 和身份提供商集成 |

AI 编程助手设置 VS Code、Cursor、Claude Code 集成 |

| 安装指南 EC2 和 EKS 的完整设置说明 |

AWS ECS 部署 适用于 AWS ECS Fargate 的部署指南 |

API 参考 通过程序化方式管理注册表 |

| Keycloak 集成 企业级身份管理,附带代理审计追踪 |

令牌刷新服务 自动化的令牌刷新与生命周期管理 |

MCP 注册表 CLI 用于注册表管理的命令行客户端 |

| 配置参考 环境变量和设置 |

Amazon Cognito 设置 分步 IdP 配置 |

可观测性指南 全新! 指标、监控以及 OpenTelemetry 的设置 |

| Auth0 集成 支持机器对机器认证的 Auth0 单点登录 |

Okta 设置 Okta IdP 配置 |

Entra ID 设置 Microsoft Entra ID 集成 |

| Anthropic 注册表导入 全新! 从 Anthropic MCP 注册表导入服务器 |

联邦指南 外部注册表集成(Anthropic、ASOR) |

|

| P2P 联邦指南 全新! 点对点注册表联邦 |

||

| 服务管理 服务器生命周期与运维 |

Anthropic 注册表 API 全新! REST API 兼容性 |

|

| 细粒度访问控制 权限管理和安全性 |

||

| 动态工具发现 自主代理能力 |

||

| 部署指南 针对部署环境的完整设置 |

||

| 故障排除指南 常见问题及解决方案 |

社区

参与其中

加入讨论

- GitHub Discussions - 功能请求与通用讨论

- GitHub Issues - 错误报告与功能请求

贡献

星标历史

路线图

我们的开发路线图按周划分里程碑,明确交付成果并跟踪进度:

| 里程碑 | 截止日期 | 进度 | 状态 | 关键问题 |

|---|---|---|---|---|

| 2026年4月第1周 | 2026-04-05 | 50% (1/2) | 🚧 进行中 | 已关闭: #738 - 规范化可见性值 未解决: #739 - Discover 标签页首页 |

| 2026年4月第2周 | 2026-04-12 | 50% (1/2) | 🚧 进行中 | 已关闭: #605 - AgentCore 自动注册 未解决: #611 - 网络可信认证令牌生成 |

| 2026年4月第3周 | 2026-04-19 | 0% (0/2) | 📅 计划中 | 未解决: #614 - MCP OAuth 2.1 授权规范, #500 - 登出路径路由修复 |

| 2026年4月第4周 | 2026-04-26 | 0% (0/6) | 📅 计划中 | 未解决: #665 - 代理间知识共享, #666 - Context Hub MVP, #667 - Context Hub 演示代理, #556 - AI Gateway 品牌重塑, #502 - 联邦协议规范, #469 - Keycloak 密钥管理器 |

| 待办事项 | -- | 0% (0/13) | 🗂️ 待处理 | 13 个待优先处理的问题 |

状态说明: 🚧 进行中 • 📅 计划中 • 🗂️ 待处理 • ✅ 完成

主要特性

以下主要特性跨越多个里程碑,代表了重要的架构改进:

#739 - Discover 标签页首页 🚧 进行中(2026年4月第1周) 添加 Discover 标签页作为默认首页,提供类似 Google 的搜索体验,用于查找服务器、代理和技能。

#665 - 代理间知识共享 📅 计划中(2026年4月第4周) 使代理能够通过 AI 注册表共享和发现知识,形成协作式知识网络。

#666 - Context Hub MVP 📅 计划中(2026年4月第4周) 实现 Context Hub,支持卡片创建、搜索和自动发现功能,用于代理的知识管理。

#614 - MCP OAuth 2.1 授权规范 📅 计划中(2026年4月第3周) 实现 RFC 9728 受保护资源元数据,并为 MCP OAuth 2.1 授权提供原生 IDE 支持。

#556 - AI Gateway & Registry 品牌重塑 📅 计划中(2026年4月第4周) 将“MCP Gateway Registry”更名为“AI Gateway & Registry”,以反映其对代理和工具的支持范围已超出 MCP。

#605 - AgentCore 自动注册 ✅ 已完成(2026年4月) 自动发现并注册 Bedrock AgentCore 网关,同时集成凭据管理功能。完整的

cli/agentcore/模块支持 boto3 发现、注册、令牌刷新以及安全方案。#641 - Okta 身份提供商 ✅ 已完成 在 Keycloak、Entra ID、Auth0、GitHub 和 Google OAuth2 之外,新增了 Okta 作为身份提供商选项。

#557-559 - 可观测性与遥测套件 ✅ 已完成 构建了全面的遥测基础设施,包括服务器端采集器(#674)、客户端埋点(#659)以及端到端增强功能(#702)。遥测文档。

#129 - 虚拟 MCP 服务器支持 ✅ 已完成 使用 Lua 脚本实现动态工具聚合与智能路由,可将来自多个后端服务器的工具逻辑分组为一个虚拟端点。

#232 - A2A 精选注册表发现 ✅ 已完成 通过精选注册表模式,实现代理间发现与工具调用。

#260 - MCP 注册表实例间的联邦机制 ✅ 已完成 实现双向同步、对等节点管理、环路预防、孤立条目检测以及跨注册表的安全扫描传播的联邦注册表。

#297 - 统一 UI 注册流程 ✅ 已完成 通过统一界面,简化了 MCP 服务器和 A2A 代理的注册体验。

#295 - 多级工具使用率限流 🗂️ 待办事项 构建全面的限流架构,并提供详细的工具使用控制实施指南。

最近完成(2026年2月至4月)

#738 - 规范可见性值 ✅ 已完成(2026年4月) 接受 ‘private’ 和 ‘internal’ 两种可见性值,并在代理、服务器和技能中统一规范为 ‘private’。

#737 - 支持协议字段 ✅ 已完成(2026年4月) 添加了

supported_protocol字段以区分 A2A 代理,更新了trust_level和visibility的默认值,并提供了回填脚本及 31 个新的单元测试。#728 - AgentCore 安全方案 ✅ 已完成(2026年4月) 支持 Bedrock AgentCore 的

httpAuthSecurityScheme格式,为受认证保护的健康检查添加 HEAD 回退机制,并支持前端 JSON 上传的字段透传。#650 - Semgrep 安全发现 ✅ 已完成(2026年3月) 通过白名单验证修复了 SQL 注入漏洞,并强化了 Docker Compose 的安全性(CIS Docker 基准 4.6)。为所有服务添加了 security_opt 和 cap_drop,使安全发现数量减少了 86%。

#603 - 基础设施即代码安全 ✅ 已完成(2026年3月) 对 Terraform、CloudFormation 和 Kubernetes 进行了安全加固(共修复 101 处问题)。

#602 - Docker 与容器安全 ✅ 已完成(2026年3月) 修复了容器根权限问题,增加了 HEALTHCHECK 检查,并实现了版本标签管理(共修复 29 处问题)。

#601 - 秘密与凭证安全 ✅ 已完成(2026年3月) 移除了硬编码的秘密,并改进了 OAuth2 的安全性(共修复 39 处问题)。

#600 - 应用程序安全 ✅ 已完成(2026年3月) 实现了 CSRF 防护、路径遍历预防以及凭证日志记录修复(共修复 30 处问题)。

#598 - 请求超时安全 ✅ 已完成(2026年3月) 在所有 HTTP 操作中补充了缺失的请求超时设置(B113 发现)。

#613 - FAISS 搜索修复 ✅ 已完成(2026年3月) 修复了 FAISS 搜索的初始化及实体类型处理问题。

#622 - 代理状态持久化 ✅ 已完成(2026年3月) 现在代理启用状态会在切换操作时正确地持久化到存储库中。

#626 - Helm Chart UI 修复 ✅ 已完成(2026年3月) 当使用 Helm Chart 部署完整栈时,注册表 UI 现在能够正确渲染。

#572 - 审计日志增强 ✅ 已完成(2026年3月) 为审计日志添加了可搜索的下拉筛选器和统计仪表盘。

#583 - mcpgw 重构 ✅ 已完成(2026年3月) 重构了 mcpgw MCP 服务器,以消除技术债务并使用注册表 HTTP API。

#543 - OTLP 推送导出 ✅ 已完成(2026年3月) 启用了指标服务的 OTLP 推送导出功能(支持 Datadog、New Relic 和 Prometheus 的远程写入)。

#542 - 加密凭证存储 ✅ 已完成(2026年2月) 将 auth_type 替换为 auth_scheme,并为后端服务器的身份验证和健康检查添加了加密凭证存储。

#547 - ECS Service Connect DNS 修复 ✅ 已完成(2026年2月) 修复了双栈 DNS 问题,该问题曾导致 ECS 部署中的 Lua 指标刷新和 Python 健康检查无法正常工作。

#581 - macOS 快速入门技能 ✅ 已完成(2026年3月) 为 macOS 快速入门安装添加了 Claude 技能,支持交互式安装与卸载。

如需查看完整的议题列表、功能请求及详细发布历史,请访问:

许可证

本项目采用 Apache-2.0 许可证授权 - 详情请参阅 LICENSE 文件。

版本历史

v1.0.182026/04/09v1.0.172026/03/18v1.0.152026/02/25v1.0.132026/02/10v1.0.122026/01/20v1.0.9-patch12026/01/07v1.0.92026/01/06v1.0.82025/12/17v1.0.62025/11/27v1.0.52025/10/29v1.0.42025/10/14v1.0.32025/10/08常见问题

相似工具推荐

openclaw

OpenClaw 是一款专为个人打造的本地化 AI 助手,旨在让你在自己的设备上拥有完全可控的智能伙伴。它打破了传统 AI 助手局限于特定网页或应用的束缚,能够直接接入你日常使用的各类通讯渠道,包括微信、WhatsApp、Telegram、Discord、iMessage 等数十种平台。无论你在哪个聊天软件中发送消息,OpenClaw 都能即时响应,甚至支持在 macOS、iOS 和 Android 设备上进行语音交互,并提供实时的画布渲染功能供你操控。 这款工具主要解决了用户对数据隐私、响应速度以及“始终在线”体验的需求。通过将 AI 部署在本地,用户无需依赖云端服务即可享受快速、私密的智能辅助,真正实现了“你的数据,你做主”。其独特的技术亮点在于强大的网关架构,将控制平面与核心助手分离,确保跨平台通信的流畅性与扩展性。 OpenClaw 非常适合希望构建个性化工作流的技术爱好者、开发者,以及注重隐私保护且不愿被单一生态绑定的普通用户。只要具备基础的终端操作能力(支持 macOS、Linux 及 Windows WSL2),即可通过简单的命令行引导完成部署。如果你渴望拥有一个懂你

stable-diffusion-webui

stable-diffusion-webui 是一个基于 Gradio 构建的网页版操作界面,旨在让用户能够轻松地在本地运行和使用强大的 Stable Diffusion 图像生成模型。它解决了原始模型依赖命令行、操作门槛高且功能分散的痛点,将复杂的 AI 绘图流程整合进一个直观易用的图形化平台。 无论是希望快速上手的普通创作者、需要精细控制画面细节的设计师,还是想要深入探索模型潜力的开发者与研究人员,都能从中获益。其核心亮点在于极高的功能丰富度:不仅支持文生图、图生图、局部重绘(Inpainting)和外绘(Outpainting)等基础模式,还独创了注意力机制调整、提示词矩阵、负向提示词以及“高清修复”等高级功能。此外,它内置了 GFPGAN 和 CodeFormer 等人脸修复工具,支持多种神经网络放大算法,并允许用户通过插件系统无限扩展能力。即使是显存有限的设备,stable-diffusion-webui 也提供了相应的优化选项,让高质量的 AI 艺术创作变得触手可及。

everything-claude-code

everything-claude-code 是一套专为 AI 编程助手(如 Claude Code、Codex、Cursor 等)打造的高性能优化系统。它不仅仅是一组配置文件,而是一个经过长期实战打磨的完整框架,旨在解决 AI 代理在实际开发中面临的效率低下、记忆丢失、安全隐患及缺乏持续学习能力等核心痛点。 通过引入技能模块化、直觉增强、记忆持久化机制以及内置的安全扫描功能,everything-claude-code 能显著提升 AI 在复杂任务中的表现,帮助开发者构建更稳定、更智能的生产级 AI 代理。其独特的“研究优先”开发理念和针对 Token 消耗的优化策略,使得模型响应更快、成本更低,同时有效防御潜在的攻击向量。 这套工具特别适合软件开发者、AI 研究人员以及希望深度定制 AI 工作流的技术团队使用。无论您是在构建大型代码库,还是需要 AI 协助进行安全审计与自动化测试,everything-claude-code 都能提供强大的底层支持。作为一个曾荣获 Anthropic 黑客大奖的开源项目,它融合了多语言支持与丰富的实战钩子(hooks),让 AI 真正成长为懂上

opencode

OpenCode 是一款开源的 AI 编程助手(Coding Agent),旨在像一位智能搭档一样融入您的开发流程。它不仅仅是一个代码补全插件,而是一个能够理解项目上下文、自主规划任务并执行复杂编码操作的智能体。无论是生成全新功能、重构现有代码,还是排查难以定位的 Bug,OpenCode 都能通过自然语言交互高效完成,显著减少开发者在重复性劳动和上下文切换上的时间消耗。 这款工具专为软件开发者、工程师及技术研究人员设计,特别适合希望利用大模型能力来提升编码效率、加速原型开发或处理遗留代码维护的专业人群。其核心亮点在于完全开源的架构,这意味着用户可以审查代码逻辑、自定义行为策略,甚至私有化部署以保障数据安全,彻底打破了传统闭源 AI 助手的“黑盒”限制。 在技术体验上,OpenCode 提供了灵活的终端界面(Terminal UI)和正在测试中的桌面应用程序,支持 macOS、Windows 及 Linux 全平台。它兼容多种包管理工具,安装便捷,并能无缝集成到现有的开发环境中。无论您是追求极致控制权的资深极客,还是渴望提升产出的独立开发者,OpenCode 都提供了一个透明、可信

ComfyUI

ComfyUI 是一款功能强大且高度模块化的视觉 AI 引擎,专为设计和执行复杂的 Stable Diffusion 图像生成流程而打造。它摒弃了传统的代码编写模式,采用直观的节点式流程图界面,让用户通过连接不同的功能模块即可构建个性化的生成管线。 这一设计巧妙解决了高级 AI 绘图工作流配置复杂、灵活性不足的痛点。用户无需具备编程背景,也能自由组合模型、调整参数并实时预览效果,轻松实现从基础文生图到多步骤高清修复等各类复杂任务。ComfyUI 拥有极佳的兼容性,不仅支持 Windows、macOS 和 Linux 全平台,还广泛适配 NVIDIA、AMD、Intel 及苹果 Silicon 等多种硬件架构,并率先支持 SDXL、Flux、SD3 等前沿模型。 无论是希望深入探索算法潜力的研究人员和开发者,还是追求极致创作自由度的设计师与资深 AI 绘画爱好者,ComfyUI 都能提供强大的支持。其独特的模块化架构允许社区不断扩展新功能,使其成为当前最灵活、生态最丰富的开源扩散模型工具之一,帮助用户将创意高效转化为现实。

gemini-cli

gemini-cli 是一款由谷歌推出的开源 AI 命令行工具,它将强大的 Gemini 大模型能力直接集成到用户的终端环境中。对于习惯在命令行工作的开发者而言,它提供了一条从输入提示词到获取模型响应的最短路径,无需切换窗口即可享受智能辅助。 这款工具主要解决了开发过程中频繁上下文切换的痛点,让用户能在熟悉的终端界面内直接完成代码理解、生成、调试以及自动化运维任务。无论是查询大型代码库、根据草图生成应用,还是执行复杂的 Git 操作,gemini-cli 都能通过自然语言指令高效处理。 它特别适合广大软件工程师、DevOps 人员及技术研究人员使用。其核心亮点包括支持高达 100 万 token 的超长上下文窗口,具备出色的逻辑推理能力;内置 Google 搜索、文件操作及 Shell 命令执行等实用工具;更独特的是,它支持 MCP(模型上下文协议),允许用户灵活扩展自定义集成,连接如图像生成等外部能力。此外,个人谷歌账号即可享受免费的额度支持,且项目基于 Apache 2.0 协议完全开源,是提升终端工作效率的理想助手。